IP stres testi aracı nedir ve DDoS booter’lar nasıl çalışır?

IP stress test araçlarının yasal kullanım alanları olsa da, kötü amaçlarla da kullanılabilirler. Yanlış kişilerin eline geçtiğinde, hedef bir ağa yoğun trafik göndererek ağı çökertmek için kullanılabilirler; bu da etkili bir DDoS saldırısı başlatmak anlamına gelir.

Bu rehberde IP stres testi araçları ve booter'larla ilgili bilmeniz gereken her şeyi ele alıyoruz. Bu araçların ne işe yaradığını, aralarındaki farkları ve hangi durumlarda yasal olarak kullanılabileceğini öğreneceksiniz. Ayrıca kendinizi ya da işletmenizi DDoS saldırılarına karşı nasıl koruyabileceğinizi adım adım açıklayacağız. Hadi başlayalım.

IP stres araçlarını ve booter’ları anlamak

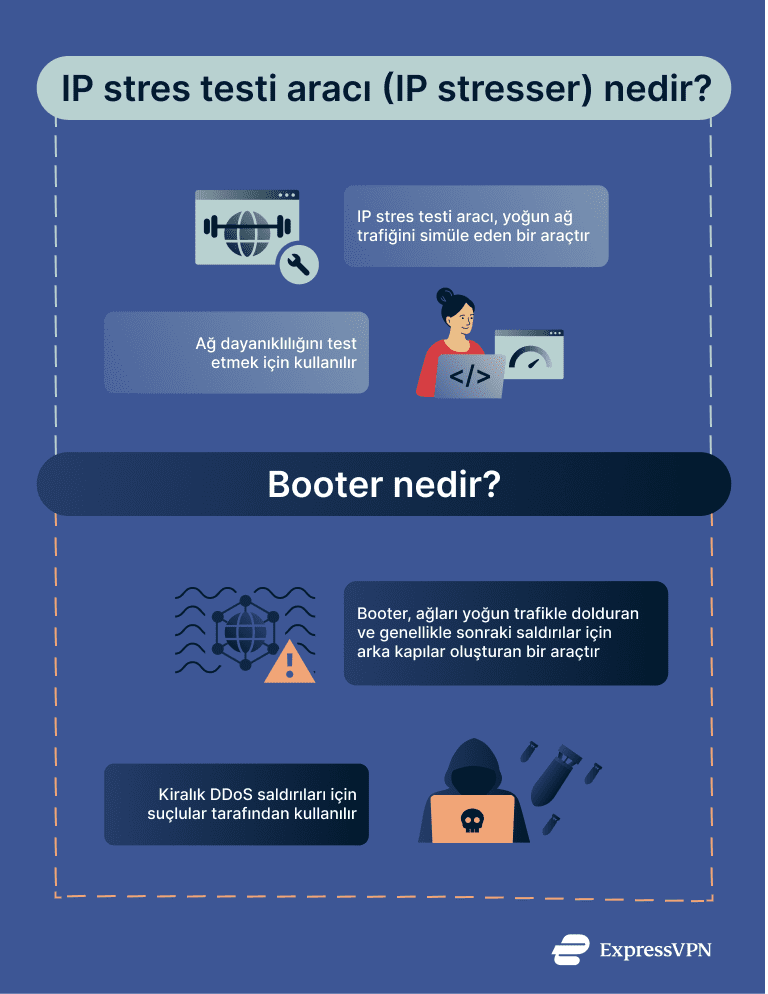

IP stres testi araçları (IP Stresser), esas olarak ağların dayanıklılığını test etmek için tasarlanmıştır; ancak kötü niyetli kişilerin eline geçtiğinde kötüye kullanılabilirler. Booter’lar ise neredeyse tamamen kötü amaçlı DDoS saldırıları düzenlemek için kullanılır. Bu araçların nasıl zarar verebileceğine geçmeden önce, IP stres testi araçları ile booter’lar arasındaki temel farkları ve siber güvenlikte üstlendikleri farklı rolleri inceleyelim.

IP stres testi aracı nedir?

IP stres testi aracı, genellikle bir sunucunun yoğun trafik altındaki dayanıklılığını test etmek amacıyla kullanılan bir simülasyon aracıdır. Bu araçlar, bir ağın güçlü ve zayıf yönlerini analiz ederek iyileştirme alanlarını belirlemek isteyen BT uzmanları tarafından kullanılır.

IP stres testi araçlarının meşru ve faydalı kullanım alanları bulunsa da kötü niyetli kişiler tarafından istismar edilebilir. Yanlış ellerde bu araçlar, hedef bir ağa aşırı trafik göndererek onu hizmet dışı bırakmak amacıyla kullanılan etkili bir DDoS saldırısı aracına dönüşebilir.

IP stres testi aracı nasıl çalışır?

Bir IP stres testi aracı, hedeflenen bir IP adresine büyük miktarda trafik göndererek çalışır ve hedef sistemin kaynaklarını aşırı yükleyerek işlerliğini engeller. Bu araçların amacı, yüksek trafik koşullarını taklit ederek ağdaki zayıf noktaları tespit etmektir. Bu zayıflıklar sonradan geliştirilebilir ya da korunabilir. IP stres test aracı, DDoS saldırısını simüle eden (veya kötü niyetli kullanılırsa gerçekten başlatan) bir araç olarak düşünebilirsiniz.

Booter (DDoS booter) nedir?

Booter ya da DDoS booter, bir ağı bilinçli şekilde çökertmek amacıyla çok büyük miktarda kontrolsüz trafik gönderen kiralık bir DDoS saldırı hizmetidir. Genellikle bu hizmet tek bir kişi ya da bir grup tarafından işletilir ve kullanıcılar, booter siteleri aracılığıyla ödeme yaparak saldırı başlatır. Booter'lar, neredeyse tamamen yasa dışı faaliyetlerde kullanılır ve çoğu ülkede suç kapsamına girer.

Booter’ları çalıştıran siber suçlular, kötü amaçlı yazılımlar veya mevcut güvenlik açıkları yoluyla ele geçirilmiş "zombi” cihazlardan oluşan geniş ağlar kullanır. Bu cihazlar bir araya getirilerek bir botnet oluşturulur ve ardından kurbanın ağına kontrolsüz trafik yönlendirilir.

DDoS booter hizmetleri çoğu zaman bir ağın savunmasını test etmeye yönelik araçlar olarak pazarlanır; ancak gerçekte meşru testler için uygun değildirler. Kontrollü bir ortamda yüksek trafik koşullarını simüle eden IP stresser’ların aksine, booter’lar düzenlemesi olmayan saldırılar gerçekleştirir ve bir ağı aksatmak veya zarar vermek üzere tasarlanmıştır.

Booter hizmeti nasıl çalışır?

Booter hizmetleri, botnet’ler ve DNS amplifikasyonu gibi çeşitli ağ saldırı yöntemlerini bir arada kullanarak çalışır. Botnet’ler, kötü amaçlı yazılımlarla ele geçirilmiş ve sahiplerinin bilgisi olmadan saldırılarda kullanılan çok sayıda cihazdan oluşur. DNS amplifikasyonu ise bir DNS sunucusunun kullanılarak hedefe, normalden katbekat fazla trafik yönlendirilmesi prensibine dayanır.

Genellikle bir suçlu, herhangi bir teknik bilgiye ihtiyaç duymaksızın bir kişi ya da kuruluşa saldırı düzenlemek için bir booter operatörüne ödeme yapar.

Booter’lar uzun yıllardır var ve zaman içinde oldukça gelişmiştir. Eskiden saldırganlar kendi sunucularını çalıştırmak ve saldırıları proxy üzerinden yönlendirmek zorundaydı; bu da oluşturabilecekleri trafik miktarını ciddi şekilde sınırlandırıyordu. Günümüzde ise ucuz ve kolay erişilebilir botnet’ler sayesinde çok daha güçlü ve yıkıcı saldırılar düzenleyebiliyorlar.

Booter araçları, hedef sistemin güvenlik duvarı ve ağ altyapısını aşırı yüklemek amacıyla çok büyük miktarda kötü amaçlı trafik gönderir. Çoğu zaman bu saldırıyı başlatmak, booter panelindeki tek bir düğmeye basmak kadar kolaydır. Ayrıca birçok booter hizmeti, hedef ağda arka kapı oluşturmak üzere tasarlanmış ek yazılımlar içerir; bu da saldırganların ilerleyen dönemlerde yeni saldırılar düzenlemesini kolaylaştırır.

DDoS saldırılarının arkasındaki motivasyonlar nelerdir?

DDoS saldırılarının arkasındaki temel ekonomik ve psikolojik motivasyonlar şunlardır:

- Maddi Kazanç: En bariz neden mi? Saldırgan, belirli bir hedefe saldırı düzenlemesi için işe alınır. Ayrıca bir hacker’ın bir kurbana DDoS saldırısı düzenleyip saldırıyı durdurmak için fidye talep etmesi de yaygındır.

- İtibar zedelenmesi: Booter operatörleri, kişilere veya şirketlere art arda DDoS saldırıları düzenleyerek itibarlarını zedelemeye çalışır. Bu, bir kişinin uzaktan çalışmasına engel olabilir ya da bir işletmenin satış yapmasını engelleyerek maddi kayıplara yol açabilir.

- İdeolojik Nedenler: Bazı saldırganlar, politik, sosyal ya da çevresel görüşlerine ters düşen kurumları hedef alır. Bu tür saldırılar genellikle sansür, hayvan zulmü veya çevre kirliliği gibi konulara karşı tepki gösteren "hacktivist” gruplar tarafından düzenlenir.

- İntikam: Kişisel anlaşmazlıklar nedeniyle de DDoS saldırıları düzenlenebilir. Eski işverenler, okullar, rakipler ya da çevrimiçi oyunlarda karşılaşılan kişiler hedef alınabilir.

- Eğlence Amaçlı: Bazı bireyler, teknik yeteneklerini test etmek veya sadece eğlenmek amacıyla saldırılar düzenler. Bu tür eylemlerde belirgin bir motivasyon bulunmayabilir.

- Kurumsal Sabotaj: Zaman zaman şirketler, rakip firmalara zarar vermek için hacker’ları kiralayarak yıkıcı DDoS saldırıları düzenletebilir. Örneğin, ünlü hacker Daniel Kaye, Cellcom’da çalışan bir kişinin isteğiyle rakip şirket Lonestar’a saldırarak Liberya’nın tüm internet altyapısını çökertmişti.

- Siber Savaş: Devlet destekli siber saldırganlar veya hükümet adına hareket eden tehdit aktörleri, kritik altyapılara zarar vermek ya da politik/askeri üstünlük sağlamak amacıyla DDoS saldırıları kullanabilir.

- Dikkat Dağıtma (Oyalama) Taktikleri: Gelişmiş saldırganlar, esas hedeflerine ulaşmadan önce dikkatleri başka yöne çekmek için DDoS saldırılarını bir "sis perdesi” olarak kullanır. Bu sırada sistemlere sızmak, veri çalmak ya da zararlı yazılım yerleştirmek gibi daha karmaşık saldırılar gerçekleştirilir.

IP stres testi araçları ve booter’ların yasal durumu

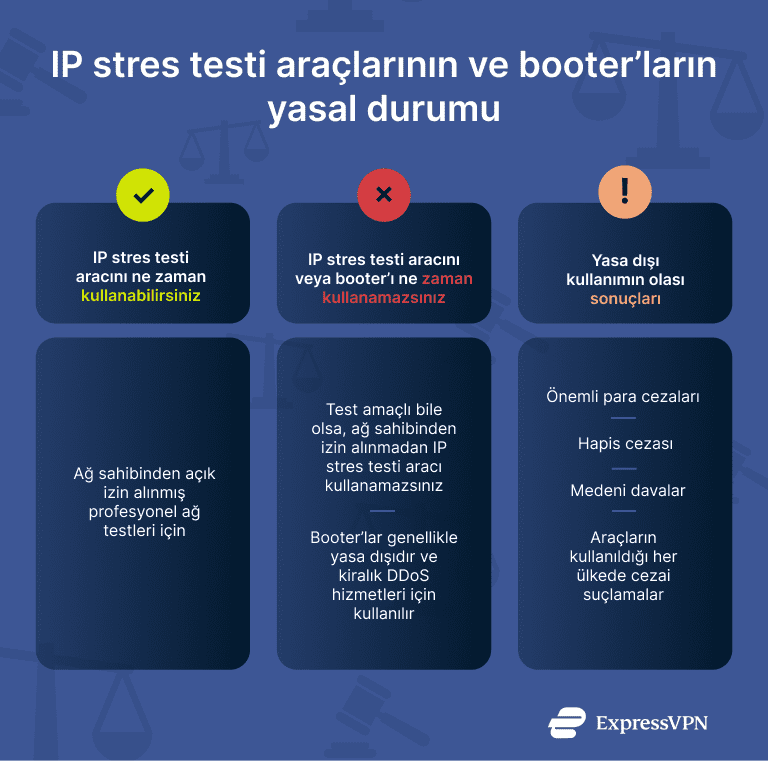

Muhtemelen şunu merak ediyorsunuz: IP stresser’lar ve booter’lar yasal mı? Ve birini kullanırsanız ne olur? Yasalar ülkeden ülkeye değişiklik gösterebilir ve oldukça karmaşık olabilir, ancak genel olarak booter’lar çoğu zaman tamamen yasa dışıdır. IP stresser’lar ise yalnızca çok sınırlı koşullar altında yasal kabul edilir.

IP stres testi araçları ne zaman yasal olarak kullanılabilir?

IP stres testi araçlarının yasal olarak kullanılabilmesi, yalnızca yetkilendirilmiş ağ testleriyle sınırlıdır. Bu da bu araçları yalnızca kendi ağınızda veya ağ sahibinden açık ve yazılı izin aldığınız durumlarda kullanabileceğiniz anlamına gelir. Üçüncü taraf sistemlerde, izin alınmadan gerçekleştirilen herhangi bir stres testi yasalara aykırıdır. Bu sebeple IP stres testi araçları, büyük ölçüde yalnızca alanında uzman BT profesyonelleri tarafından kullanılmalıdır.

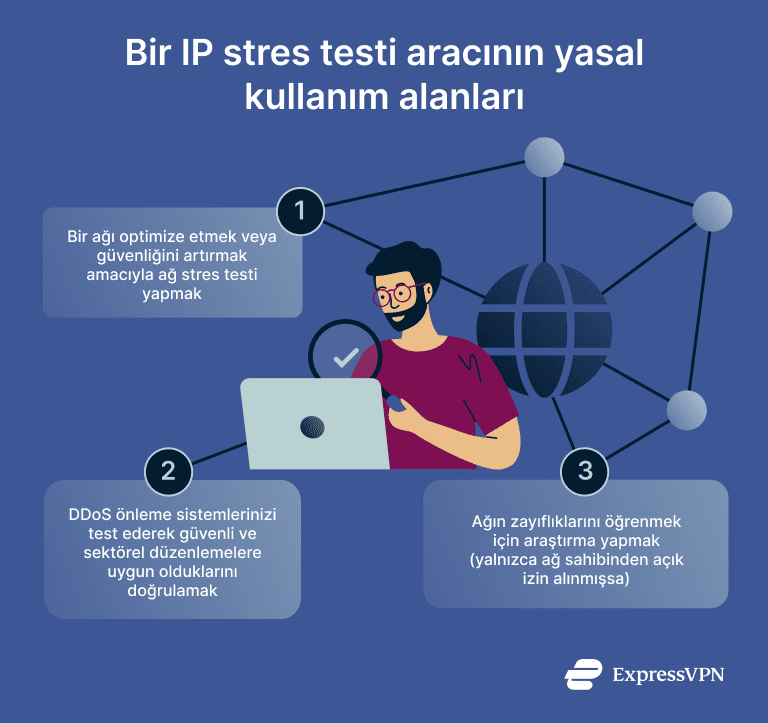

IP stres testi araçlarının yasal ve meşru kullanım alanları

IP stres testi araçları, doğru izinler alınarak kullanıldığında, özellikle ağ testleri gerçekleştirmek isteyen uzmanlar ve BT profesyonelleri için son derece faydalı olabilir. Bu tür durumlarda araç, aşağıdaki amaçlarla yasal çerçevede kullanılabilir:

- Ağ stres testi gerçekleştirmek: Kurum içi denetim süreçlerinde, ağın zayıf noktalarını tespit etmek için profesyonel kişilerce IP stres testi araçları kullanılır. Bu araçlar, sistemin yüksek trafik altındaki davranışını simüle ederek, gerçek dünya senaryolarında nasıl bir performans göstereceğini ortaya koyar. Elde edilen veriler, ağ hizmetlerinin optimize edilmesi ya da güvenliğin artırılması için değerlendirilir.

- DDoS önlemlerini test etme: BT ekipleri, kullandıkları azaltma (mitigation) araçlarının gücünü değerlendirmek için DDoS saldırılarını simüle edebilir. Bu, uyumluluk gereksinimlerini karşılamak ya da maddi kayıp veya hizmet kesintisine yol açabilecek gerçek saldırılara hazırlanmak açısından faydalıdır.

- Siber güvenlik araştırmaları: Araştırmacılar veya etik hacker’lar, bir ağın güvenlik açıkları hakkında araştırma yapmak için bir stresser kullanabilir.

IP stres testi aracı ya da booter’ı yasa dışı kullanmanın olası sonuçları

Cezalar ülkelere göre değişiklik gösterse de, genel olarak bir IP stresser veya booter’ı izinsiz kullanmak ciddi para cezalarına, hapis cezasına ve pahalı hukuk davalarına yol açabilir. Hatta ABD’de, siber suçtan suçlu bulunan kişinin bilgisayar kullanması yasaklanabilir.

Booter’ların izini sürmek imkânsız değildir. Örneğin Illinois’te yaşayan Sergiy P. Usatyuk, DDoS kiralama hizmetindeki rolü nedeniyle tutuklandı ve ABD Adalet Bakanlığı tarafından 13 ay hapis cezasına çarptırıldı. Dedektifler, PayPal işlemleri ve IP adresi erişim kayıtları gibi dijital izleri takip ederek kimliğini tespit etti.

Ayrıca, DDoS saldırıları birden fazla ülkeyi etkileyebildiği için, saldırganlar uluslararası yargılama ile de karşı karşıya kalabilir. Dünya genelindeki kolluk kuvvetleri, DDoS saldırılarında kullanılan araçları sağlayan kişileri aktif olarak takip ediyor. Bu da bazı durumlarda aynı hacker’ın saldırıların gerçekleştiği her ülkede ayrı ayrı yargılanabileceği anlamına geliyor.

Örneğin, Daniel Kaye adlı ünlü bir hacker, birçok büyük şirkete yönelik DDoS saldırılarıyla tanınıyor. İngiltere’de yakalanarak Almanya’ya iade edilen Kaye, burada Deutsche Telekom’u hacklemekten yargılandı. Almanya’daki cezasını tamamladıktan sonra, Lonestar’a yönelik saldırısı nedeniyle kalan cezasını çekmek üzere tekrar İngiltere’ye gönderildi.

Booter hizmetlerine karşı yasal düzenlemeler

Amerika Birleşik Devletleri, Birleşik Krallık ve birçok Avrupa Birliği ülkesi, booter hizmetlerine karşı son derece katı yasal düzenlemelere sahiptir. Örneğin, ABD’de, booter kullanmak ya da satmak, Bilgisayar Dolandırıcılığı ve Kötüye Kullanım Yasası (CFAA) kapsamında ciddi bir suç olarak değerlendirilir. Birleşik Krallık’ta ise U.K.'s Bilgisayar Kötüye Kullanım Yasası, bilgisayar sistemlerine izinsiz erişim veya müdahaleyi açıkça cezai suç olarak tanımlar.

IP stres testi araçları ve booter kullanmanın riskleri

IP stresser ve booter’lar yalnızca DDoS saldırılarının kurbanları için değil, bu araçları kullanan kişiler için de ciddi riskler taşır. Gizli kötü amaçlı yazılımlardan olası cezai suçlamalara kadar, bu araçları tehlikeli kılan şeyler şunlardır.

Güvenlik Açıkları ve Siber Suç Tehlikeleri

Ücretsiz ya da lisanssız IP stres testi araçları ve booter’lar, çoğu zaman casus yazılım, arka kapı (backdoor) ya da tuş kaydedici (keylogger) gibi kötü amaçlı yazılımlarla birlikte gelir. Bu araçlar yalnızca saldırı gerçekleştirmek için değil, kullanıcının kişisel ve hassas verilerini çalmak amacıyla da kullanılabilir.

Booter yazılımları her zaman zararlı olarak kabul edilmelidir. Çoğu ülkede yasadışıdır ve özellikle ücretsiz sürümleri, neredeyse kesin olarak tehlikeli kodlar içerir.

IP stres testi araçlarının DDoS saldırılarında kötüye kullanımı

IP stresser’lar ağ testi için son derece faydalı olabilir; ancak, genellikle işletmelere, bireylere ve oyun sunucularına karşı DDoS saldırıları başlatmak için kötüye kullanılırlar. Zamanla, tek bir tehdit aktörü yüz binlerce saldırı başlatabilir ve bu da şirketlere milyonlarca dolara mal olabilir.

Saldırganlar genellikle stres testi araçlarını, IP sahteciliği (gönderici IP adresinin gizlenmesi) ve DNS amplifikasyonu gibi gelişmiş tekniklerle birleştirir. Bu çok katmanlı saldırı yöntemi, hedef sistemde maksimum tahribata neden olacak şekilde tasarlanır.

Booter hizmetlerinin izinin sürülmesi neden bu kadar zordur?

Booter operatörleri, kimliklerini gizlemek için proxy sunucular, VPN hizmetleri, IP sahteciliği gibi yöntemlere başvurur ve ödemeleri genellikle kripto para birimleriyle alırlar. Çoğu zaman, faaliyetlerini dark web (karanlık internet ağı) üzerinden yürütürler.

Bu tür önlemler, güvenlik birimlerinin iz sürmesini oldukça zorlaştırsa da tamamen imkânsız hâle getirmez. Ancak sıradan bir kişinin bir saldırganın fiziksel konumunu tespit etmesi pratikte imkânsıza yakındır.

Ağ stres testi için güvenli ve yasal alternatifler

Şirketlerin IP stres testi araçları veya booter'lar yerine, yasal ve güvenilir test yöntemlerini tercih etmesi en doğru yaklaşımdır. Günümüzde birçok saygın siber güvenlik firması, yerel yasalara ve sektörel standartlara tamamen uyumlu, lisanslı stres testi hizmetleri sunmaktadır.

Özellikle ISO/IEC 27001 sertifikası almak isteyen kuruluşlar için, sızma testlerinin risk değerlendirme süreçlerine dahil edilmesi şiddetle tavsiye edilir. Bu sertifika, bilgi güvenliği yönetim sistemleri konusunda uluslararası düzeyde kabul gören bir standarttır.

Bazı IP stresser’lar yasal olsa da, kullanımları kısıtlıdır. Bu nedenle, doğrulanmış ve profesyonel araçlar ile hizmetleri kullanmak her zaman daha güvenlidir.

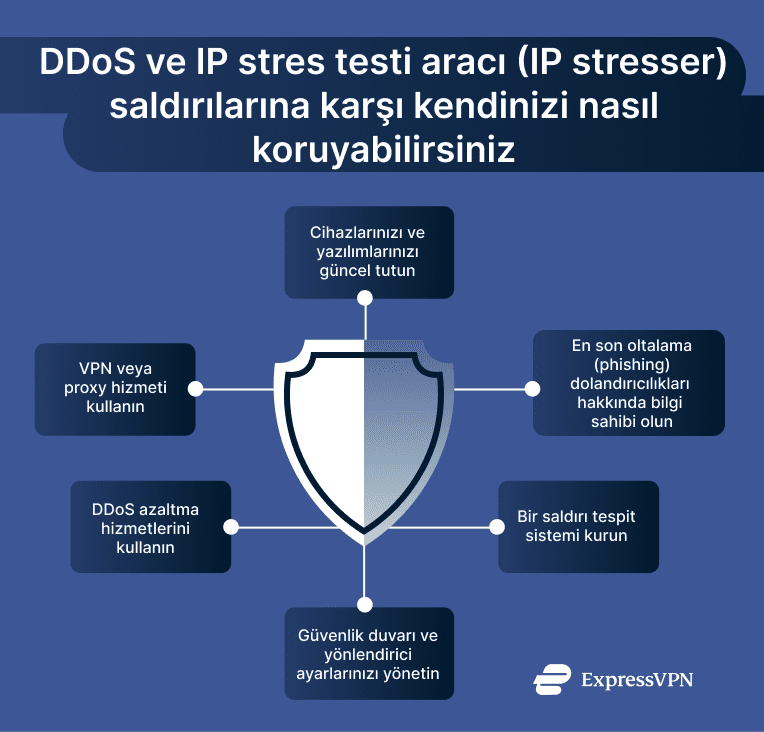

DDoS ve IP stres saldırılarına karşı nasıl korunabilirsiniz?

DDoS ve IP stres saldırılarına karşı etkili bir koruma sağlamak, yalnızca tek bir önlemle mümkün değildir. Bunun yerine, proaktif güvenlik önlemleri, gerçek zamanlı ağ izleme sistemleri ve özel DDoS koruma çözümlerinin entegre şekilde kullanılması gerekir. Aşağıda, sistemlerinizi bu tür saldırılardan korumanıza yardımcı olacak temel yöntemlerin kısa bir özeti yer almaktadır:

Bireysel Kullanıcılar İçin DDoS Saldırılarına Karşı Korunma Rehberi

Oyuncular, yayıncılar ve çevrim içi içerik üreticileri, booter tabanlı saldırılar karşısında yüksek risk altındadır. Örneğin, pek çok yayıncı, çevrimiçi düşmanları tarafından hedef alınarak sık sık DDoS saldırılarına uğrar. Bu saldırıların amacı genellikle yayını kesintiye uğratmak veya uzun vadede gelir elde etmelerini engellemektir.

DDoS saldırılarına karşı korunmak için şu önlemleri alabilirsiniz:

- DDoS koruma özelliklerini etkinleştirin (özellikle oyun oynuyorsanız veya yayın yapıyorsanız): Birçok oyun platformu ve internet servis sağlayıcısı, DDoS saldırılarına karşı koruma sunar ya da saldırı anında IP adresinizi değiştirme imkânı tanır.

- Güçlü bir güvenlik duvarı kullanın ve modem ile yönlendirici ayarlarınızı özelleştirin: Doğru yapılandırılmış güvenlik duvarları, ağ trafiğini izleyerek izinsiz girişleri engeller ve şüpheli hareketleri durdurur.

- IP adresinizi paylaşmaktan kaçının: IP adresinizi forumlarda, oyun sunucularında veya yayın platformlarında açıklamayın. VPN kullanmak, IP’nizin sızmasını engellemek için etkili bir yöntemdir.

- Oltalama (phishing) saldırılarına karşı dikkatli olun: Saldırganlar, sosyal mühendislik yöntemleriyle IP adresinizi öğrenmeye çalışabilir. Güncel oltalama teknikleri ve kaçınma yolları hakkında bilgi sahibi olun ve şüpheli e-postalara veya bağlantılara karşı tedbirli davranın.

- Saldırı Tespit Sistemi (IDS) kullanın: IDS çözümleri, ağ trafiğinizi gerçek zamanlı izler ve tehditleri erkenden tespit ederek müdahale eder.

- DDoS azaltma (mitigation) hizmetlerinden faydalanın: Bu hizmetler, kötü amaçlı trafik ağınıza ulaşmadan filtreleme yaparak sisteminizin zarar görmesini engeller.

- Cihazlarınızı ve yazılımlarınızı güncel tutun: İşletim sistemleri, yazılımlar, modemler ve yönlendiriciler mutlaka güncel olmalıdır. Güncellenmemiş sistemler, bilinen açıklar nedeniyle kolayca hedef haline gelir. Özellikle işletim sistemi açıkları, cihazlarınızın kilitlenmesine ya da tamamen çökmesine yol açabilir.

İşletmeler için DDoS saldırılarına karşı etkili korunma yöntemleri

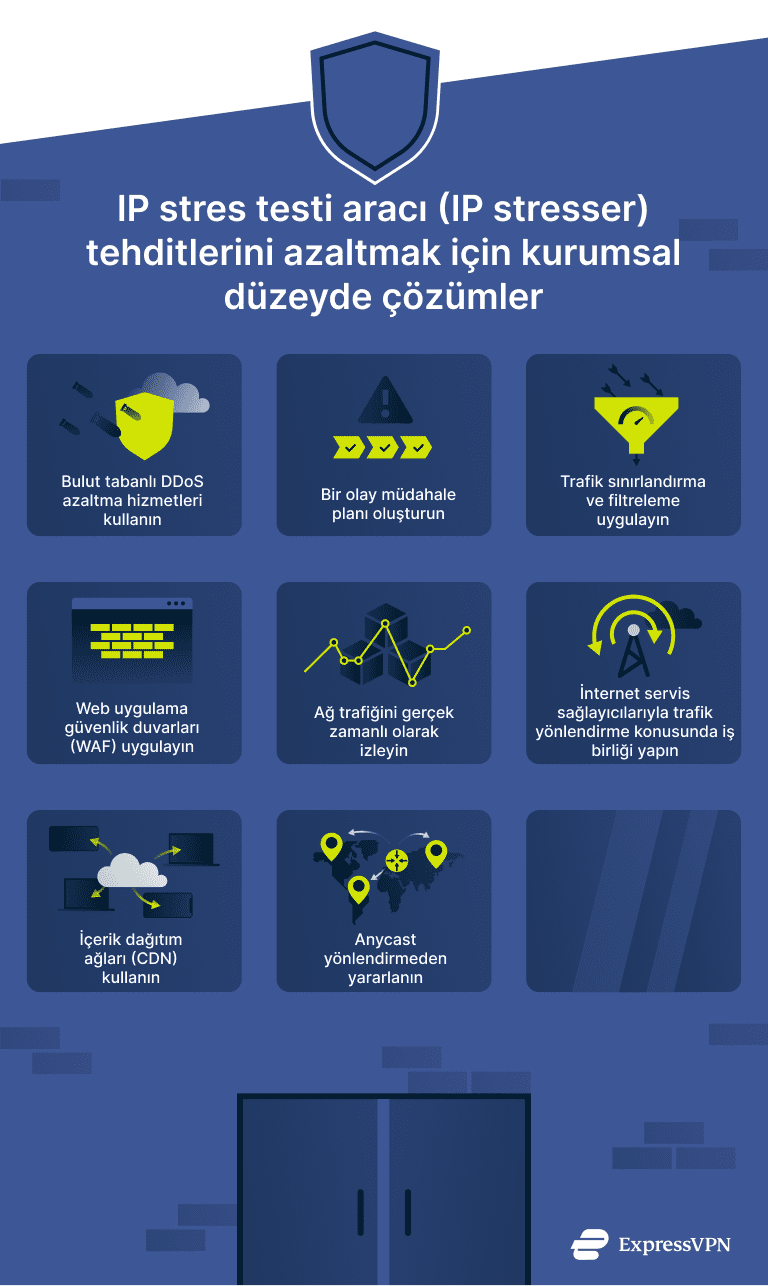

Bir şirketi ya da kurumu DDoS saldırılarına karşı korumak, bireysel savunmalardan çok daha zordur. Çünkü siber saldırganlar, şirketlerin sistemlerindeki açıkları sürekli olarak tarar ve zayıf noktaları hedef alır. Bazı durumlarda, bu saldırılar şirketin kalıcı olarak kapanmasına bile yol açabilir. Kurumsal düzeyde etkili bir savunma oluşturmak için çok katmanlı bir güvenlik stratejisi benimsemek gerekir. İşte işletmenizi korumak için atmanız gereken başlıca adımlar:

- Bulut tabanlı DDoS azaltma hizmetleri kullanın: Güvenilir ve etkili bir DDoS koruma hizmeti, saldırı trafiğini daha ağınıza ulaşmadan filtreleyip soğurarak altyapınızı korur.

- Bir olay müdahale planı oluşturun: Saldırı anında kesinti süresini en aza indirmek için otomatik müdahale ve kurtarma planlarınız hazır olmalıdır.

- Trafik sınırlama ve filtreleme uygulayın: Güvenlik duvarları ve ağ politikaları üzerinden normal dışı trafik artışlarını sınırlamak, saldırının etkisini azaltabilir.

- Web uygulama güvenlik duvarı (WAF) kullanın: Uygulama katmanını (Katman 7) hedef alan saldırılara karşı WAF, gelen trafiği gerçek zamanlı izler ve şüpheli bağlantıları anında engeller.

- Ağ trafiğini gerçek zamanlı izleyin: Saldırı Tespit ve Önleme Sistemleri (IDPS), ağ düzeyinde (3. katman ve üzeri) şüpheli etkinlikleri tespit edip engelleyerek saldırıyı daha başlamadan durdurabilir.

- İnternet servis sağlayıcınızla (ISP) trafik yönlendirmesi konusunda iş birliği yapın: Bazı ISP’ler, saldırı trafiğini temel altyapınızdan uzaklaştıran "scrubbing” hizmetleri sunar. Her sağlayıcıda bu hizmet bulunmasa da destek alıp alamayacağınızı öğrenmek faydalı olur.

- İçerik dağıtım ağları (CDN) kullanın: CDN’ler, gelen trafiği farklı sunucular arasında dağıtarak ana sunucular üzerindeki yükü azaltır. Aynı zamanda çoğu CDN, büyük çaplı saldırılara karşı yerleşik DDoS koruması da sunar.

- Anycast yönlendirme teknolojisinden faydalanın: Trafiği birden fazla sunucuya dağıtarak tek bir arıza noktasını ortadan kaldırmak mümkündür. Bu sistem, bir binada birden fazla giriş olması gibi çalışır — biri engellenirse, diğerlerinden giriş yapılabilir. Ancak, Anycast sadece trafiği yönlendirir; kötü niyetli bağlantıları engellemez. Bu nedenle mutlaka başka güvenlik önlemleriyle birlikte kullanılmalıdır.

Bu karmaşık geliyorsa, bu normaldir. Büyük kuruluşların, ihtiyaçlarına uygun güvenli yapılandırmalar oluşturmak ve doğru araçları kullandıklarından emin olmak için nitelikli BT uzmanlarıyla çalışması gerekir.

DDoS Saldırılarına Karşı Neden VPN Kullanmalısınız?

VPN (Sanal Özel Ağ) kullanmak, DDoS saldırılarına karşı etkili bir ilk savunma hattı sağlar. VPN’ler, gerçek IP adresinizi gizleyerek saldırganların sizi doğrudan hedef almasını zorlaştırır. Konumunuzu maskeleyerek ağınızı tespit etmelerini ve erişmelerini büyük ölçüde engeller.

Aynı zamanda, VPN internet trafiğinizi şifreler ve güvenli sunucular üzerinden yönlendirir. Bu da verilerinizin dışarıdan izlenmesini veya değiştirilmesini önler. Örneğin, ExpressVPN gibi bazı hizmetler, sunucularında yerleşik DDoS koruması sunarak küçük ölçekli saldırıların size ulaşmasını engelleyebilir.

Ancak şunu unutmamak gerekir: VPN tek başına tüm DDoS tehditlerine karşı yeterli değildir. Eğer bir saldırgan IP adresinizi farklı yollarla ele geçirirse veya doğrudan bağlı olduğunuz ağı hedef alırsa, VPN sizi tam anlamıyla koruyamaz. Bu gibi durumlarda, özel DDoS koruma çözümlerine ihtiyaç duyulur. VPN, yalnızca kimliğinizi ve konumunuzu gizler; ancak başlamış bir saldırıyı durduramaz.

ExpressVPN ile IP Takibi ve Sahteciliğine Karşı Koruma Nasıl Sağlanır?

ExpressVPN’e bağlandığınızda, gerçek IP adresiniz VPN sunucusunun IP adresiyle değiştirilir Bu sayede, ağınız dışarıdan gelen tehditlere ve IP tabanlı izlemelere karşı gizlenmiş olur. ExpressVPN’in kullandığı paylaşımlı IP yapısı sayesinde, aynı sunucu üzerinden birçok kullanıcı internete bağlanır. Bu da çevrimiçi etkinliklerin belirli bir kişiye kadar izlenmesini son derece zorlaştırır.

Ayrıca, ExpressVPN sunucuları yerleşik DDoS koruması içerir. Bu koruma, küçük ölçekli saldırıların etkisini emerek ağ performansını ve güvenliğini korumaya yardımcı olur. Büyük ve uzun süreli saldırıları tamamen engellemese de zararı azaltma konusunda önemli bir avantaj sunar.

Son olarak, ExpressVPN’in kill switch (acil kapatma anahtarı) özelliği, VPN bağlantısı kesildiğinde internet erişimini otomatik olarak devre dışı bırakır. Bu sayede gerçek IP adresinizin ortaya çıkması engellenir.

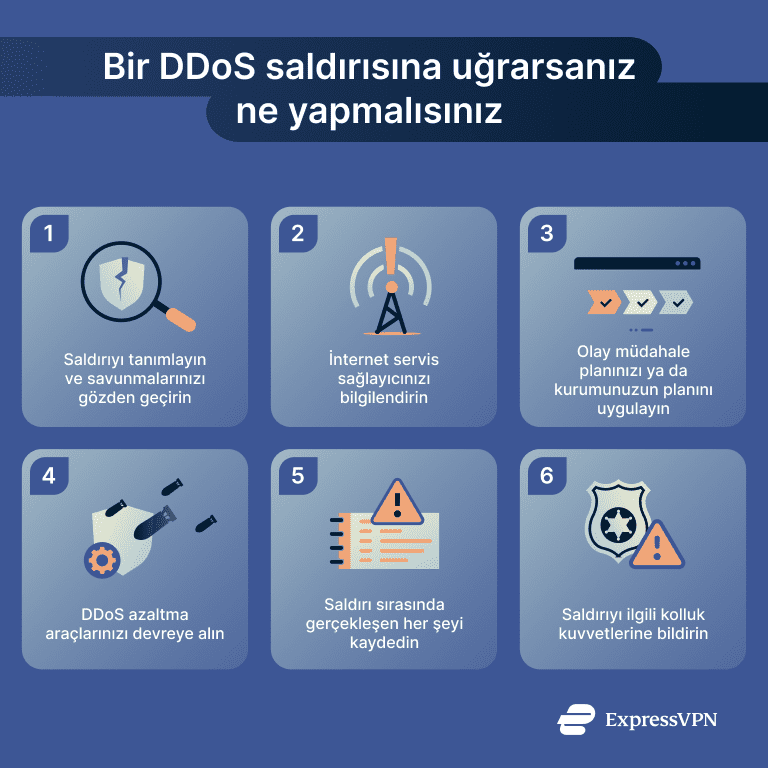

Bir DDoS saldırısına uğrarsanız ne yapmalısınız

DDoS saldırıları hızlı müdahale gerektirir çünkü zamanında durdurulmazlarsa ciddi ağ hasarlarına yol açabilirler. Hedef alındıysanız yapmanız gerekenler şunlardır:

- Saldırıyı tanımlayın ve savunmalarınızı gözden geçirin: İlk olarak neler olup bittiğine bakın. Ardından, saldırının boyutunu değerlendirin ve mevcut korumanızın yeterli olup olmadığını belirleyin. Mevcut savunmalarınızı, güvenlik müdahale planınızı, DDoS önleme sistemlerinizi ve DNS güvenliğinizi gözden geçirin.

- İnternet servis sağlayıcınızı bilgilendirin: DDoS saldırısını doğruladıktan sonra, servis sağlayıcınıza haber verin. Birçok sağlayıcı, saldırı sırasında oluşabilecek zararları en aza indirmeye yardımcı olacak DDoS önleme araçları sunmaktadır.

- Sizin ya da kurumunuzun olay müdahale planını uygulayın: Ekipteki herkesin olay müdahale planına uygun şekilde hareket etmesi gerekir. Bu, iletişimi ve saldırıya karşı alınacak stratejik önlemleri uyumlu hâle getirir.

- DDoS koruma araçlarınızı devreye alın: Sürekli açık DDoS güvenlik araçları, bulut tabanlı çözümler veya kuruma özel yazılımlar gibi elinizdeki tüm savunma araçlarını kullanıma alın.

- Her şeyi kaydedin: Olay sırasında gerçekleşen tüm detayları loglayın. Bu kayıtlar, gelecekte zayıflıkları bulmak ya da saldırganı tespit etmek için kolluk kuvvetlerine yardımcı olmak adına kullanılabilir. Ancak unutmayın, çok büyük saldırılar sırasında kayıt tutmak sisteminize fazladan yük bindirebilir.

- Saldırıyı yetkili makamlara bildirin: Olayı bölgenizdeki ilgili otoritelere raporlayın, böylece saldırganla ilgili resmi bir soruşturma başlatılabilir.

Gerçek Hayattan Örnekler ve Vaka İncelemeleri

IP stres araçları ve booter hizmetlerinin DDoS saldırılarında nasıl kullanıldığını ve bu saldırıların ardından hangi yasal sonuçlarla karşılaşıldığını gösteren bazı dikkat çekici örnekler aşağıda yer alıyor.

IP Stres Araçları ve Booter Hizmetleriyle Gerçekleştirilen Dikkat Çekici DDoS Saldırıları

Hacker’lar, IP stres araçlarını ve booter hizmetlerini kullanarak dünya genelinde binlerce saldırı düzenledi. Bu saldırıların amacı; kâr elde etmek, belirli hizmetleri sekteye uğratmak ya da çevrimiçi hacktivist kampanyaların bir parçası olmaktı. İşte bazı örnekler:

- Spamhaus DDoS Saldırısı (2013)

Spamhaus, kötü amaçlı faaliyetlerle ilişkili IP ve alan adlarını izleyen uluslararası bir kuruluştur. 2013 yılında Spamhaus’a yönelik büyük ve kötü şöhretli bir DDoS saldırısı gerçekleştirildi. Saldırı, Rusya merkezli bir anti-Spamhaus grubu tarafından başlatıldı ancak asıl sorumlu Londra’da yaşayan genç bir hacker’dı. 240 saat kamu hizmeti cezasına çarptırıldı. - vDOS DDoS Kiralama Hizmeti (2012–2016)

En kötü şöhretli DDoS kiralama hizmetlerinden biri olan vDOS, dünya genelindeki hedeflere 2 milyondan fazla saldırı düzenledi. İki İsrailli genç tarafından yönetilen hizmet, kapatılmadan önce yüz binlerce dolar kazandırdı. Operatörlere kamu hizmeti ve para cezası verildi; yetkililer 175.000 dolardan fazla kârı geri aldı. - WebStresser (2018)

136.000'den fazla kayıtlı kullanıcıya sahip olan WebStresser, tarihin en yaygın DDoS kiralama platformlarından biriydi. Birçok kişi tutuklandı ve hizmeti kullanan 250 kişi yasal işlemle karşılaştı. - Quantum Stresser (2012–2018)

Başka bir büyük booter hizmeti olan Quantum Stresser, yalnızca 2018’de 50.000’den fazla saldırı düzenledi. 80.000’den fazla kullanıcısı vardı. Operatörü 2018’de yakalandı ve 2020’de 4-5 yıl denetimli serbestlik ve 6 ay ev hapsine mahkûm edildi. Cezanın hafifletilmesinin nedeni kişinin sağlık durumuydu. - Rus Medyasına Saldırılar (Devam Ediyor)

Rusya Ukrayna’yı işgal ettikten sonra, hacktivist’ler Rus medya şirketleri ve devlet sitelerine DDoS saldırıları başlattı. - Oyun Platformlarına Yönelik Saldırılar (Devam Ediyor)

Xbox Live, PlayStation Network ve Steam gibi oyun hizmetleri uzun süredir DDoS saldırılarının hedefinde. Hacker’lar, 2023’te Blizzard Entertainment sunucularını hedef alarak Overwatch 2 ve Diablo 4 gibi oyunlara erişim engelledi.

SSS: IP stres testi araçları ve DDoS booter’lar hakkında sık sorulan sorular

Emniyet güçleri IP stresser saldırılarını takip edebilir mi

Evet, emniyet güçleri, IP stresser saldırılarını sunucu kayıtlarını, ödeme bilgilerini ve IP adreslerini analiz ederek takip edebilir. Hem kullanıcıları hem de bu hizmetleri sağlayan kişileri tespit etmek için mahkeme celbi veya arama emri çıkarabilirler.

IP stres aracı kullanımı ne zaman yasaldır?

Sahibi olduğunuz ya da açıkça izin verilen ağları test etmek amacıyla IP stres aracı kullanmak yasaldır. BT uzmanları bu araçları, ağlardaki zayıf noktaları tespit etmek ve DDoS savunmalarını yasal ve kontrollü bir ortamda değerlendirmek için kullanır.

Booter hizmeti işletmenin yasal sonuçları nelerdir?

Yerel yasalara bağlı olarak değişmekle birlikte, genel olarak bir booter hizmeti kullanmak cezai suçlamalara, yüksek para cezalarına, mal varlığına el konulmasına ve hatta hapis cezasına yol açabilir. Alınacak ceza, yaşadığınız ülkeye ve hizmetin ne ölçüde kullanıldığına bağlıdır.

Booter saldırılarına karşı en iyi savunma yöntemleri nelerdir?

Güçlü bir güvenlik duvarı ile DDoS azaltma hizmetinin birlikte kullanılması, booter saldırılarının büyük çoğunluğunu engellemede oldukça etkilidir. Oran sınırlama ve trafik filtreleme gibi teknikler, botların ağınıza aşırı yük bindirmesini önlemeye yardımcı olur.

Bir VPN de IP adresinizi gizleyerek saldırganların sizi bulmasını zorlaştırır ancak bir saldırı başladıktan sonra tek başına yeterli olmaz.

En yaygın IP tabanlı saldırı türleri nelerdir?

DDoS flood saldırıları, IP tabanlı saldırıların en yaygın türleri arasındadır. IP sahteciliği (spoofing) ve amplifikasyon saldırıları ise genellikle booter’larla birlikte kullanılarak DDoS kampanyalarının vereceği zararı en üst düzeye çıkarmak için tercih edilir.

Booter hizmetleri ne tür saldırılar gerçekleştirebilir?

Booter’lar, DNS amplifikasyonu gibi yöntemlerle aynı anda hem ağ hem de uygulama katmanlarına saldırabilir. Bu tür saldırılar, hedef sistemleri zararlı trafikle boğarak çalışamaz hale getirmeyi amaçlar.

IP sahteciliği (spoofing), DDoS saldırılarıyla nasıl ilişkilidir?

IP sahteciliği, kişinin gerçek IP adresini gizlemesine ve trafiğin başka bir yerden geliyormuş gibi görünmesine olanak tanır. Bu da saldırganın konumunu açığa çıkarmadan DDoS saldırısı başlatmasına yardımcı olur.

Hacker’lar stres araçlarını nasıl kullanır?

IP stres araçlarının yasal kullanım alanları olsa da hacker’lar bu araçları yoğun trafik simülasyonu yaparak DDoS saldırıları başlatmak için kullanır. Bu araçlar kolayca erişilebilir ve kullanımı basittir.

Ancak çoğu zaman booter’lar tercih edilir çünkü bu araçlar, kontrolsüz ve büyük hacimli trafiği hedefe yönlendirmek üzere özel olarak tasarlanmıştır. Genellikle bir hacker DDoS saldırısı düzenlemek istiyorsa, doğrudan booter kullanır.

Ücretsiz IP stres araçları mevcut mu?

Teknik olarak evet. Ancak çoğu ücretsiz IP stres aracı zayıf ve güvenilmezdir. Birçoğu, verilerinizi çalmak veya sisteminize arka kapı yerleştirmek amacıyla hazırlanmış dolandırıcılıklardır. Hacker’lar bazen özellikle deneyimsiz kullanıcıları kandırmak ve sömürmek için bu tür araçları ücretsiz olarak sunar. Risk seviyesi o kadar yüksektir ki, ücretsiz IP stres araçlarına asla güvenilmemelidir.

Bir IP stres aracı saldırısının hedefi olursam ne yapmalıyım?

Hemen internet servis sağlayıcınızla (ISP) veya barındırma hizmeti aldığınız firma ile iletişime geçin. Sahip olduğunuz tüm DDoS koruma özelliklerini etkinleştirin ve zaman damgaları, IP kayıtları ve saldırı desenleri gibi önemli detayları kaydetmeye başlayın.

Saldırganlara asla para göndermeyin. Şantaj yapıyorlarsa bile, ödeme yapmanız saldırının duracağı anlamına gelmez.

Bir VPN, DDoS saldırılarına karşı koruma sağlar mı?

Bir VPN, gerçek IP adresinizi gizleyerek DDoS saldırılarına karşı ek bir koruma katmanı sağlar. Bu sayede saldırganların sizi bulması ve doğrudan hedef alması zorlaşır. Ancak, saldırı başladıktan sonra ya da bağlı olduğunuz platform (örneğin bir oyun sunucusu) hedef alındıysa, VPN tek başına yeterli koruma sağlamaz.

İnternette korunmak için ilk adımı at. ExpressVPN’i risksiz dene.

ExpressVPN’i edin