Cos'è lo Zero-Trust Network Access (ZTNA)

Con l'evoluzione del lavoro da remoto, dei servizi cloud e delle minacce informatiche, i tradizionali modelli per la sicurezza di rete non sono più sufficienti. Il sistema Zero-Trust Network Access (ZTNA, letteralmente "accesso alla rete a fiducia zero") offre un nuovo approccio alla protezione degli ambienti digitali, concepito per rispondere alle sfide di un ambiente privo di perimetri.

Questa guida spiega cos'è lo ZTNA, come funziona e perché sta diventando una pietra miliare delle moderne strategie di sicurezza.

Nota: ExpressVPN è uno strumento per la protezione della privacy dei consumatori che ha uno scopo diverso rispetto a un framework aziendale come un'architettura zero-trust. Trattiamo questo argomento per aiutare i lettori a comprendere il suo ruolo nel più ampio panorama della cybersecurity.

Cos'è una zero-trust network?

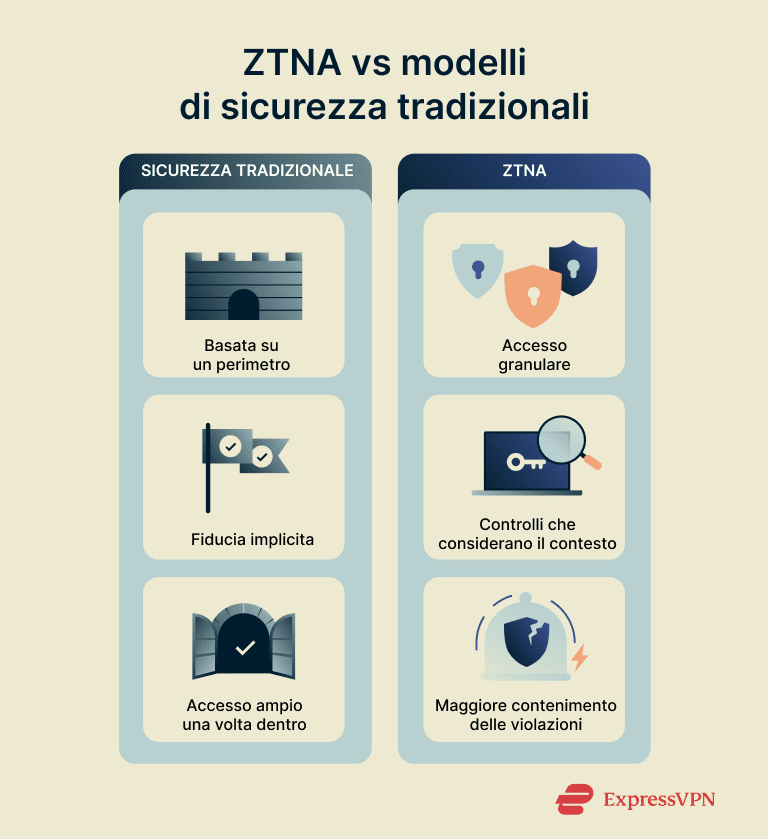

Con zero-trust network (rete a fiducia zero) si intende un moderno approccio alla sicurezza informatica, che opera secondo il principio "mai fidarsi, sempre verificare". Per capire perché si considera un'innovazione è utile confrontarlo con i modelli di sicurezza di rete tradizionali.

Tipicamente, i modelli tradizionali si basano su un perimetro di rete ben definito. Una volta che gli utenti o i dispositivi si trovano all'interno del perimetro, per impostazione predefinita si considerano generalmente affidabili e ricevono ampio accesso alle risorse di rete.

Al contrario, una zero-trust network parte dal presupposto che nessun utente o dispositivo debba essere considerato affidabile in automatico, sia esso all'interno o all'esterno del perimetro. Ogni richiesta di accesso viene accuratamente verificata sulla base di identità, stato della sicurezza del dispositivo, posizione e altri fattori contestuali. Anche dopo una corretta autenticazione, agli utenti viene comunque concesso solo l'accesso minimo necessario per svolgere i compiti pertinenti. Questo approccio contribuisce a limitare possibili danni derivanti dalla compromissione dei dispositivi o delle credenziali.

Una rete di accesso zero-trust è una parte fondamentale della più ampia architettura zero-trust, l'approccio che guida le moderne strategie di sicurezza informatica.

L'importanza del modello zero-trust nella cybersecurity moderna

I tradizionali modelli di sicurezza basati sul perimetro, come il Network Access Control (NAC, controllo degli accessi alla rete), furono creati per un'epoca in cui gli utenti e le applicazioni risiedevano principalmente all'interno di una rete aziendale controllata. Oggi, però, gli utenti, i dispositivi e i carichi di lavoro sono spesso distribuiti tra ambienti cloud, posizioni remote e reti di terze parti. Di conseguenza, affidarsi a un confine di rete centrale non garantisce più una protezione efficace.

Il fatto che i tradizionali modelli per la sicurezza si fidino implicitamente di chiunque si trovi all'interno della rete comporta anche la presenza di ampie superfici di attacco, vulnerabili alle credenziali compromesse e alle minacce interne. Con attacchi sempre più sofisticati e infrastrutture sempre più frammentate, si rende necessario per le organizzazioni un nuovo modello di sicurezza di rete che non determini la fiducia solo in base alla posizione o alle credenziali.

La sicurezza zero-trust affronta direttamente questi punti deboli. Invece di dare per scontato che ciò che si trova all'interno della rete sia sicuro, si procede individualmente alla verifica di ogni connessione. Questo approccio risulta più adatto ad ambienti di sicurezza senza perimetro, in cui gli utenti, i dispositivi e le applicazioni non sono più confinati all'interno di una singola rete sicura.

Come funziona ZTNA: componenti centrali e flusso

Il modello ZTNA si basa su una combinazione di principi architettonici e componenti interconnessi finalizzata a fornire alle applicazioni un accesso sicuro e basato sui criteri definiti.

Principi centrali del modello ZTNA

ZTNA opera sulla base di tre principi centrali:

- Non fidarsi mai, verificare sempre. Nessun utente, dispositivo o posizione di rete si considera implicitamente attendibile. Ogni richiesta di accesso viene valutata in maniera dinamica, utilizzando l'identità, lo stato del dispositivo, la posizione e altri fattori contestuali.

- Accesso con minimo privilegio. Agli utenti viene dato accesso solo alle applicazioni o alle risorse specifiche necessarie per il loro ruolo.

- Verifica continua. La fiducia non viene concessa a tempo indeterminato. Le soluzioni ZTNA monitorano le sessioni continuamente e rivalutano le condizioni di accesso. Se cambia il livello di rischio, l'accesso può essere revocato in tempo reale.

Componenti di una soluzione ZTNA

Un'implementazione ZTNA completa prevede tipicamente il contributo congiunto dei seguenti componenti:

- Provider d'identità. Per l'autenticazione degli utenti, il sistema ZTNA si integra con i sistemi aziendali di gestione delle identità e degli accessi, come Azure AD od Okta. Questo garantisce che l'accesso venga associato a un'identità verificata. Inoltre, supporta l'autorizzazione basata sui ruoli e metodi di controllo dell'accesso basati sull'identità come l'autenticazione a più fattori (MFA) e la biometria.

- Valutazione dello stato di sicurezza dei dispositivi. Prima di concedere l'accesso, lo ZTNA valuta le condizioni di sicurezza del dispositivo che richiede la connessione. Questo può includere il controllo della versione del sistema operativo, del livello di patch, della presenza di protezione dell'endpoint e di altri indicatori di rischio. Ai dispositivi che non soddisfano i requisiti definiti dai criteri aziendali, viene negato l'accesso o vengono concessi privilegi limitati.

- Punti di decisione e di applicazione dei criteri. Includono sia il sistema di controllo degli accessi, che valuta le richieste in base all'identità, allo stato del dispositivo e al contesto, sia il punto di applicazione dei criteri, che applica tali decisioni in tempo reale. Insieme, determinano se e come un utente possa accedere a determinate applicazioni.

- Microsegmentazione e application proxying. ZTNA consente agli utenti di accedere solo a specifiche applicazioni, che tiene nascoste alla generale rete Internet e a chiunque sia privo di autorizzazione, riducendo così le possibilità di attacco. Questo viene implementato mediante connessioni esclusivamente in uscita e una rigorosa segmentazione della rete a livello di applicazione. Limitando l'esposizione e controllando strettamente l'accesso a risorse sensibili, questo approccio supporta le strategie zero-trust per la protezione dei dati.

- Monitoraggio e telemetria continui. Le soluzioni ZTNA monitorano le sessioni attive per rilevare problemi come comportamenti sospetti, compromissione di dispositivi o violazioni dei criteri. Se i livelli di rischio cambiano, l'accesso può essere modificato o revocato all'istante. I dati raccolti vengono spesso inviati per ulteriori analisi a strumenti di sicurezza di portata maggiore, come le soluzioni SIEM (Security Information and Event Management, gestione degli eventi e delle informazioni di sicurezza) o XDR (Extended Detection and Response, rilevamento e reazione estese).

Insieme, questi componenti formano un ciclo di controllo: autenticazione, valutazione, connessione, monitoraggio e rivalutazione. Questo processo garantisce che l'accesso sia controllato in maniera dinamica e secondo i rischi in tempo reale.

ZTNA all'interno del framework SASE

Il sistema ZTNA viene spesso implementato come componente chiave all'interno di una più ampia architettura SASE (Secure Access Service Edge, edge di servizio di accesso sicuro). SASE combina in un'unica soluzione strumenti per le prestazioni e per la sicurezza della rete. È stato concepito per le modalità di lavoro moderne: da remoto, con vari dispositivi e con applicazioni basate sul cloud.

Come si inserisce ZTNA all'interno del framework SASE

SASE è un'architettura cloud-native che integra in un singolo servizio unificato funzionalità di rete e di sicurezza, tra cui Software-Defined Wide Area Networks (SD-WAN, reti WAN definite dal software), Secure Web Gateways (SWG, gateway web sicuri), Cloud Access Security Brokers (CASB, broker di sicurezza per l'accesso al cloud), Firewall-as-a-Service (FWaaS) e ZTNA.

All'interno di questo framework, ZTNA gestisce il controllo sicuro degli accessi, garantendo che solo gli utenti e i dispositivi autenticati e autorizzati possano raggiungere applicazioni o risorse specifiche. Altri componenti dell'architettura SASE si concentrano sulla protezione del traffico web, sul filtraggio dei contenuti o sull'applicazione di criteri di rete più ampi.

ZTNA vs VPN aziendali

Le VPN aziendali (da non confondere con le VPN per consumatori, come ExpressVPN) costituiscono da decenni uno standard affidabile. Relativamente semplici da implementare, sono ampiamente supportate dai dispositivi e risultano familiari alla maggior parte dei dipendenti. Sono spesso un'opzione conveniente per organizzazioni di minori dimensioni e si adattano bene a situazioni in cui gli utenti richiedano un ampio accesso alla rete, come nel caso del personale IT che gestisce l'infrastruttura o dipendenti che lavorano con sistemi legacy non facilmente segmentabili in singole applicazioni.

Allo stesso tempo, le VPN aziendali instradano il traffico attraverso gateway centralizzati, che possono introdurre latenza, soprattutto quando gli utenti accedono ad applicazioni di tipo cloud-based o Software-as-a-Service (SaaS) esterne alla rete aziendale. Inoltre, una volta che l'utente è stato autenticato, garantiscono in genere un ampio accesso alla rete, condizione che può aumentare l'esposizione in caso di compromissione di un dispositivo o una credenziale. A volte le organizzazioni mitigano questi rischi con metodi come il whitelisting degli IP o la segmentazione della rete, ma questi possono essere difficili da scalare.

Il modello ZTNA affronta l'accesso remoto in maniera diversa. Invece di connettere gli utenti all'intera rete, li collega direttamente ad applicazioni specifiche tramite broker di accesso cloud-based oppure on-premise. Questo può migliorare le prestazioni nell'accesso a risorse distribuite e fornisce un controllo degli accessi più granulare, applicando criteri basati sull'identità dell'utente e sullo stato del dispositivo. Inoltre, le soluzioni ZTNA sono generalmente più scalabili, in quanto i modelli di distribuzione cloud consentono ai criteri e alle ispezioni di seguire gli utenti e i carichi di lavoro ovunque si trovino.

In pratica, molte organizzazioni utilizzano un mix di entrambe le soluzioni: VPN per applicazioni legacy e per esigenze di accesso completo alla rete; ZTNA per i moderni ambienti cloud-based, dove le priorità sono la scalabilità e il controllo granulare.

ZTNA vs NAC

Sia ZTNA che NAC gestiscono l'accesso ai sistemi, ma differiscono in modo significativo in termini di modalità e tempi di applicazione del controllo.

Il NAC esamina i dispositivi alla loro prima connessione alla rete, spesso utilizzando agenti o hardware locale. Una volta che il dispositivo supera il controllo, riceve in genere un accesso ampio. NAC può tentare di monitorare o limitare il comportamento del dispositivo dopo la concessione dell'accesso iniziale, tuttavia questo controllo continuo risulta spesso limitato. Questo può essere rischioso, in quanto il dispositivo o l'utente possono subire compromissioni dopo il controllo iniziale.

Dipendendo spesso da hardware o software legati a reti specifiche, il sistema NAC è anche più difficile da configurare e scalare, soprattutto in uffici o ambienti cloud remoti. Questo rende più difficile l'applicazione di criteri con coerenza in diverse sedi fisiche o basate sul cloud.

Al contrario, ZTNA si concentra su singole applicazioni, anziché sull'intera rete. L'accesso si basa sull'identità dell'utente e sull'affidabilità del suo dispositivo, di conseguenza è più preciso e più facile da gestire nel cloud.

Vantaggi dell'implementazione del sistema ZTNA

Quando si integra in una più ampia strategia di implementazione zero-trust, ZTNA supporta diversi dei sette pilastri della sicurezza a fiducia zero, dando accesso ai seguenti vantaggi.

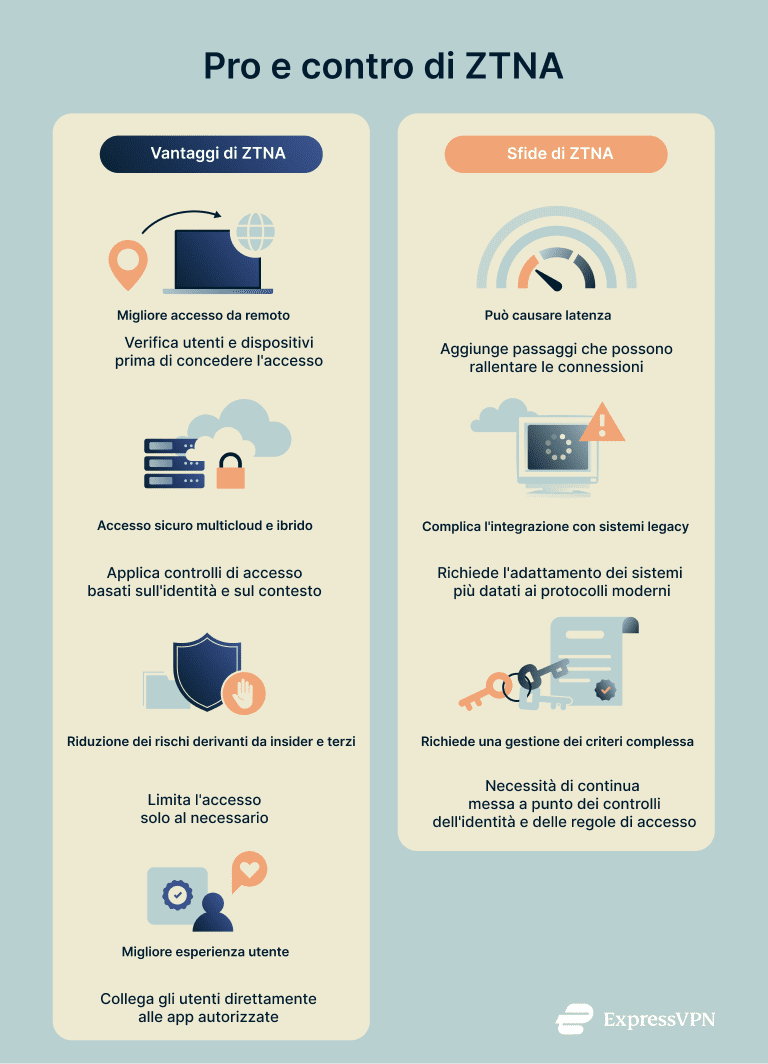

Maggiore sicurezza dell'accesso remoto

ZTNA protegge l'accesso remoto verificando sia l'identità dell'utente che lo stato del dispositivo prima di concedere qualsiasi accesso. Invece di riporre la fiducia in una posizione di rete, ZTNA valuta continuamente in tempo reale il rischio della sessione, riducendo la possibilità di ingresso non autorizzato da endpoint compromessi o non conformi ai criteri stabiliti.

Accesso sicuro ad ambienti multicloud e ibridi

ZTNA opera indipendentemente dalla posizione di rete, risultando un sistema adatto ad ambienti che prevedono l'uso di servizi cloud, infrastrutture on-premise e personale remoto. L'accesso viene regolato mediante criteri dinamici, legati all'identità dell'utente, allo stato del dispositivo e al contesto, consentendone un'applicazione coerente in ambienti diversi.

Riduzione del rischio derivante da terzi e da insider

ZTNA applica l'accesso con il minimo privilegio, garantendo che gli utenti (compresi contraenti, fornitori o personale interno) possano accedere solo alle specifiche risorse necessarie per il proprio operato. Riducendo ciò che un singolo utente può vedere o fare all'interno dell'ambiente, viene limitata la potenziale esposizione derivante da account compromessi o insider malintenzionati.

Miglioramento dell'esperienza utente e delle prestazioni dell'applicazione

ZTNA collega gli utenti direttamente alle applicazioni che sono autorizzati a utilizzare, semplificando l'accesso e riducendo la latenza. I criteri di sicurezza vengono applicati più vicino alla posizione dell'utente, migliorando la reattività del sistema ed evitando ritardi dovuti all'instradamento del traffico attraverso un'infrastruttura centralizzata.

Sfide e limiti delle soluzioni ZTNA

Sebbene il sistema ZTNA offra vantaggi significativi in termini di sicurezza, le organizzazioni possono trovarsi ad affrontare alcune sfide nell'adozione e nella gestione di queste soluzioni.

Problemi di prestazioni e latenza

I controlli di sicurezza e l'applicazione dei criteri possono talvolta introdurre latenza, soprattutto se la soluzione ZTNA instrada il traffico attraverso gateway cloud-based o ricorre a verifiche in più fasi. Per garantire un'esperienza utente fluida, è necessaria precisione nell'architettura di rete e un bilanciamento ottimizzato fra sicurezza e prestazioni.

Integrazione con sistemi legacy

L'integrazione di soluzioni ZTNA con infrastrutture legacy esistenti può risultare complessa. Applicazioni e sistemi più datati potrebbero non supportare le moderne modalità di autenticazione o potrebbero richiedere ulteriori adattamenti, rendendo l'implementazione completa di un sistema ZTNA più impegnativa in ambienti con stack tecnologici diversi od obsoleti.

Identità e complessità dei criteri

Le soluzioni ZTNA si basano ampiamente sulla verifica dettagliata dell'identità e sull'applicazione dinamica dei criteri. Creare, gestire e aggiornare continuamente i criteri di accesso granulare può richiedere un notevole dispendio di risorse, nonché un'amministrazione competente per evitare lacune o accessi eccessivamente restrittivi.

Casi d'uso per sistemi ZTNA

Ecco alcune delle ragioni più comuni che inducono le moderne organizzazioni ad adottare soluzioni ZTNA.

- Protezione degli accessi di lavoratori remoti e ibridi. L'approccio ZTNA è ideale per ambienti remoti e ibridi, in quanto si applicano criteri di accesso basati sull'identità dell'utente, sulla sicurezza del dispositivo e sul contesto, in modo da garantire una protezione coerente che prescinda dalla provenienza della connessione dell'utente o dalla posizione delle risorse.

- Integrazione dopo fusioni e acquisizioni e collaborazione con partner. Fornendo un accesso sicuro, semplice e immediato ad applicazioni interne senza esporre l'intera rete, l'implementazione di un sistema ZTNA velocizza l'integrazione IT necessaria in conseguenza di fusioni societarie nonché per la collaborazione con partner aziendali.

- Conformità a normative e preparazione dinanzi a processi audit. I controlli di accesso granulare e l'acquisizione centralizzata dei log sono utili alle organizzazioni per mantenersi conformi a leggi e regolamenti e per agevolare i processi di audit, in quanto mostrano chi abbia avuto accesso a cosa, quando e da dove. Le soluzioni ZTNA funzionano senza frizioni con gli strumenti cloud-based per la protezione dei dati, in quanto applicano direttamente le regole mantenendo la conformità dei sistemi in varie sedi senza richiedere ulteriore lavoro ai team IT.

Come scegliere una soluzione ZTNA

La scelta della soluzione ZTNA giusta è fondamentale per implementare con successo la sicurezza a fiducia zero. È necessario bilanciare le esigenze di sicurezza, la complessità dell'implementazione e l'usabilità, assicurando inoltre un allineamento con l'ambiente e gli obiettivi dell'organizzazione.

Criteri di valutazione dei provider di soluzioni ZTNA

Per valutare i provider di sistemi ZTNA, è bene considerare i seguenti fattori.

- Opzioni di implementazione flessibili. Cerca una soluzione che funzioni in ogni parte della tua infrastruttura, sia essa in cloud, on-premise o un mix di entrambe. Deve poter gestire diversi tipi di traffico di rete e adattarsi alle modalità di crescita dell'organizzazione.

- Compatibilità con i dispositivi. Alcune piattaforme richiedono l'installazione di software su ciascun dispositivo degli utenti e questo può creare problemi quando si lavora con contraenti, partner o dipendenti che utilizzano dispositivi personali o non gestiti. In questo caso, bisogna assicurarsi che la piattaforma supporti l'accesso agentless o via browser.

- Supporto per applicazioni e servizi chiave. Verifica se la soluzione supporta tutte le applicazioni e gli strumenti utilizzati dal tuo team, come web app interne, strumenti per desktop remoto o sistemi di condivisione dei file. In caso di supporto limitato, l'adozione può rallentarsi e richiedere soluzioni che potrebbero affievolire la sicurezza.

- Visibilità e registrazione di log. Una buona soluzione dovrebbe tenere un registro dettagliato di chi abbia avuto accesso a cosa, quando e da dove. Questo favorisce i processi di monitoraggio, audit e indagine, risultando inoltre essenziale per soddisfare i requisiti di conformità.

- Scalabilità e prestazioni. La piattaforma deve garantire accesso alle applicazioni in modo rapido e affidabile, a prescindere dalla posizione degli utenti o dalla crescita del team. Evita soluzioni che peggiorano con il tempo o che faticano a servire utenti in regioni diverse.

- Profondità della sicurezza. Cerca una soluzione che vada oltre il semplice controllo degli accessi di base. Una buona soluzione ZTNA dovrebbe limitare ciò che gli utenti possano vedere e fare in base al proprio ruolo e dovrebbe anche ricontrollare continuamente la validità dell'accesso. Ulteriori punti a favore se funziona con altri strumenti di sicurezza già in uso per la protezione dei dati e il monitoraggio del comportamento degli utenti.

Campanelli d'allarme nelle piattaforme ZTNA

Si dovrebbe prestare cautela con piattaforme ZTNA aventi una delle seguenti caratteristiche:

- Eccessivo affidamento sulla posizione della rete. Concedere o negare l'accesso principalmente in base agli indirizzi IP, ai segmenti di rete o alla posizione fisica implica che la soluzione non sarà realmente zero-trust. L'accesso dovrebbe dipendere piuttosto dall'identità, dallo stato del dispositivo e dal contesto.

- Supporto solo per protocolli o applicazioni limitate. Se una piattaforma protegge solo le applicazioni basate su browser e non è in grado di gestire sistemi o protocolli legacy come Secure Shell (SSH) o Remote Desktop Protocol (RDP) senza adattamenti complessi, potrebbe non risultare in linea con le tue esigenze.

- Mancanza di monitoraggio della sessione o di una continua verifica della fiducia. Le soluzioni che verificano l'identità solo all'inizio della sessione e non valutano continuamente il rischio possono lasciare falle di sicurezza sfruttabili dagli aggressori.

- Installazione di software completo necessario su ogni dispositivo. Le piattaforme che richiedono software su tutti gli endpoint potrebbero non offrire un supporto adeguato a dispositivi non gestiti o personali, limitando la flessibilità per terze parti o lavoratori remoti.

- Gestione manuale dei criteri. Se la definizione e l'aggiornamento dei criteri di accesso non è semplice e richiede molto tempo o l'uso di codice personalizzato, il sistema potrebbe risultare difficile da gestire al momento di scalare.

- Registrazione di log e report minimi. Senza registri dettagliati e visibilità, il processi di audit, la gestione della conformità e la risposta agli incidenti costituiranno una sfida.

- Dipendenza dal provider specifico. Le piattaforme che non si integrano adeguatamente con i sistemi già esistenti per la gestione dell'identità, gli strumenti per endpoint o i flussi di lavoro per la protezione dei dati possono limitare la flessibilità e generare un incremento dei costi.

Domande frequenti sui sistemi Zero-Trust Network Access (ZTNA)

In che modo una soluzione ZTNA supporta un'architettura a fiducia zero?

Una soluzione ZTNA applica i principi dei sistemi zero-trust verificando continuamente l'identità dell'utente, lo stato del dispositivo e il contesto prima di concedere l'accesso. Inoltre, concede l'accesso solo a specifiche applicazioni, anziché all'intera rete. In questo modo, si riducono le previsioni di fiducia, si limitano i movimenti laterali e si contribuisce a implementare l'accesso con il minor numero di privilegi, che sono pilastri fondamentali della sicurezza cosiddetta zero-trust o a fiducia zero.

Un sistema ZTNA richiede un agente/client su ogni dispositivo?

Alcuni sistemi ZTNA richiedono l'installazione di un agente o client su ciascun dispositivo per poter applicare i criteri di sicurezza e verificare lo stato del dispositivo, mentre altre soluzioni offrono opzioni agentless mediante controlli a livello di rete o l'accesso basato su browser. La necessità di un agente dipende dal provider specifico e dal modello di distribuzione. La comprensione di queste differenze è fondamentale per scegliere la soluzione ZTNA corretta.

Un sistema ZTNA sostituisce le VPN?

Dipende dal tipo di VPN. Le VPN aziendali hanno costituito durante anni un mezzo affidabile per fornire ai lavoratori remoti un accesso sicuro ai sistemi aziendali e sono tuttora ampiamente utilizzate a tale scopo. Il problema è che la maggior parte delle VPN apre un ampio tunnel nella rete e questo può comportare maggiori rischi in caso di compromissione di un dispositivo o di un account.

Un sistema ZTNA segue un percorso differente: controlla gli utenti, i dispositivi e il contesto su base continuativa, consentendo l'accesso solo alle applicazioni e risorse specifiche effettivamente necessarie. Questo approccio del "minimo privilegio" fa sì che le soluzioni ZTNA costituiscano un solido passo avanti per un accesso remoto più stringente e flessibile, spesso affiancandosi alle VPN piuttosto che sostituirle del tutto.

Detto questo, il sistema ZTNA non deve confondersi con una VPN tipo consumer, come ad esempio ExpressVPN. Spesso le VPN aziendali e le soluzioni ZTNA si sovrappongono nell'uso aziendale, mentre le VPN per consumatori svolgono un ruolo completamente diverso, proteggendo la privacy dell'utente, nascondendone l'indirizzi IP e proteggendone la navigazione sui Wi-Fi pubblici.

Compi il primo passo per proteggerti online. Prova ExpressVPN senza rischi.

Ottieni ExpressVPN