¿Qué son las clases de IP? Por qué importan para las VPN y la ciberseguridad

Todos los dispositivos que se conectan a Internet necesitan una dirección que los identifique en la red. Las clases de direcciones de protocolo de Internet (Internet Protocol o IP) se crearon para organizar dichas direcciones y decidir cuántas se podrían usar en cada red. Más adelante, el sistema se reemplazó por un modelo sin clases, por el cual se asignan bloques de direcciones de manera más eficiente.

En cualquier caso, la lógica que sigue la estructura de clases de IP aún marca la organización de las redes modernas. De hecho, influye en cómo las redes privadas virtuales (VPN) asignan las direcciones privadas, en cómo el tráfico se separa dentro de las organizaciones y en cómo la comunicación se mantiene segura entre los sistemas conectados.

En este artículo, veremos qué son las clases de IP, cómo funcionan y por qué la idea tras este sistema sigue siendo importante para las VPN, la privacidad y el diseño de las redes modernas.

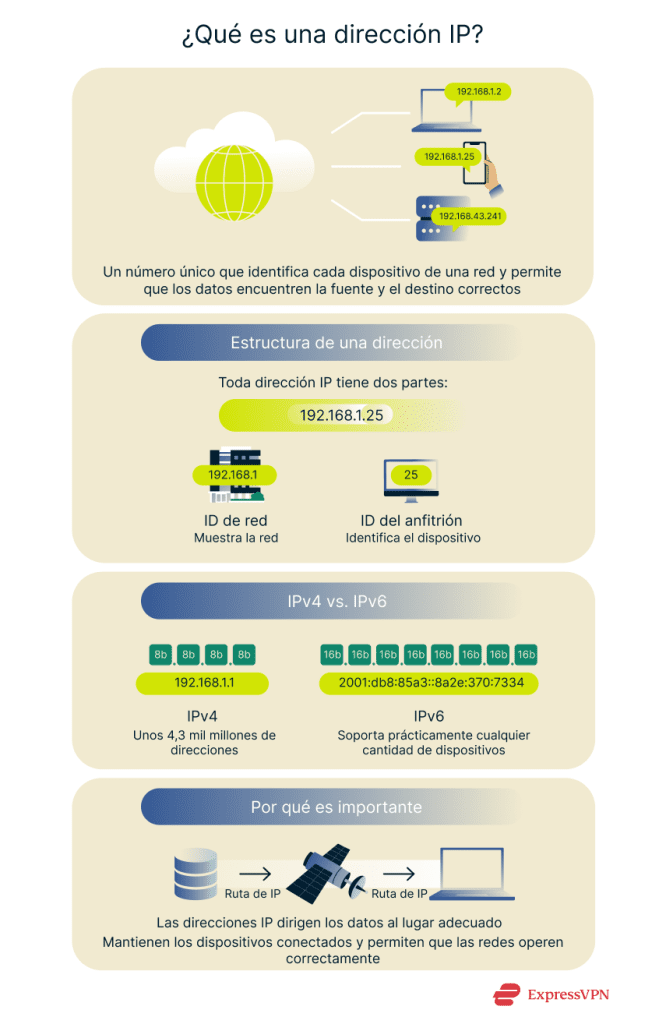

¿Qué es una dirección IP?

Una dirección IP es un número único asignado a cualquier dispositivo conectado a Internet o a una red privada que utilice el protocolo de Internet. Este protocolo identifica la fuente y el destino de los paquetes de datos, lo que permite a los sistemas intercambiar información a través de una red o Internet.

Una dirección IP es un número único asignado a cualquier dispositivo conectado a Internet o a una red privada que utilice el protocolo de Internet. Este protocolo identifica la fuente y el destino de los paquetes de datos, lo que permite a los sistemas intercambiar información a través de una red o Internet.

En estos momentos, se utilizan dos versiones del protocolo de Internet: IPv4 e IPv6. Las direcciones IPv4 operan en un sistema binario y contienen 32 bits en total. Se dividen en cuatro secciones llamadas octetos y cada una contiene 8 bits. Estos octetos se escriben con números decimales separados por puntos para que el ser humano pueda leerlos. Este formato se conoce como notación con decimales separados por puntos.

Cada octeto puede tener un valor entre 0 y 255, ya que 8 bits pueden representar 256 combinaciones (2⁸=256). Este sería un ejemplo de dirección IPv4:

192.168.43.241

Las computadoras procesan estos números de forma binaria. Por lo tanto, la dirección anterior se vería así:

- 192 → 11000000

- 168 → 10101000

- 43 → 00101011

- 241 → 11110001

Así pues, en binario, 192.168.43.241 se escribe 11000000.10101000.00101011.11110001.

Este diseño permite alrededor de 4,3 mil millones de direcciones únicas. Las primeras implementaciones agrupaban las IP en categorías fijas llamadas clases para simplificar la organización y las rutas de las redes.

Cada dirección IP tiene dos secciones: una especifica la red y la otra identifica el dispositivo (host o anfitrión) dentro de la red. Esta estructura permite que los datos lleguen a su destino y evita que las direcciones duplicadas provoquen errores de ruta dentro de las redes o entre ellas.

Por su parte, IPv6 amplía el tamaño de las direcciones IP a 128 bits y las escribe en hexadecimales separados por dos puntos. Un ejemplo sería 2001:db8:85a3::8a2e:370:7334. Al aumentar el tamaño, la cantidad de posibles direcciones es inmensa (unos 340 undecillones), lo que da soporte a la expansión constante de Internet.

Ambas versiones cumplen la misma función, es decir, asignan a cada dispositivo una identidad exclusiva para que la información se entregue con precisión entre distintas redes. Aunque ya se ha agotado la cantidad de direcciones IPv4 disponibles, sigue siendo el estándar principal para la mayoría de las redes de comunicaciones y de Internet. Aunque la adopción de IPv6 sigue creciendo, los dos protocolos coexisten en el proceso de transición.

Ver también: Diferencia entre las direcciones fijas y dinámicas

Las 5 clases de direcciones IP

Cuando IPv4 apareció, las direcciones se dividían en cinco clases de direcciones IPv4: A, B, C, D y E. Cada clase especificaba cuántas redes podían existir y cuántos anfitriones individuales podía contener cada red. Este sistema ofrecía a los ingenieros de red de aquel entonces una forma predecible de asignar direcciones y conectar redes de distinto tamaño sin superponerlas. Esta estructura se terminó conociendo como direccionamiento de IP por clases.

En el sistema por clases, la estructura IPv4 de 32 bits se dividía en partes fijas tanto para la red como para el anfitrión. Las redes de clase A reservaban los primeros 8 bits para la porción de la red; por su parte, las de clase B utilizaban 16 bits y las de clase C, 24 bits. Por lo general, se suele mostrar en forma de prefijo (/8, /16 o /24) o en forma de máscara de subred predeterminada, como 255.0.0.0 para la clase A.

Este diseño permitía que la asignación de direcciones fuera predecible en los primeros años de vida de Internet. Las organizaciones más grandes recibían bloques de clase A; las redes de tamaño medio recibían los de clase B y las más pequeñas, las de clase C. Las clases D y E se reservaban para usos especiales, como la multidifusión y los casos experimentales.

Aunque el direccionamiento por clases ya no se utiliza para asignar nuevos bloques de IP, sirve para explicar cómo se organizan las redes IPv4 hoy en día. Los sistemas modernos se basan en el enrutamiento entre dominios sin clases (Classless Inter-Domain Routing o CIDR) para la asignación y el enrutamiento, pero los rangos de clase originales siguen influyendo en los ámbitos de direcciones privadas. Las solicitudes de comentarios o Request for Comments (RFC) 1918, que definen los rangos de IP privadas, tienen la influencia de los antiguos bloques de clase A, B y C.

| Clase | Primera dirección | Última dirección | Máscara predeterminada | Uso típico |

| A | 0.0.0.0 | 126255255255 | 255.0.0.0 (/8) | Redes muy grandes (históricas) |

| B | 128.0.0.0 | 191255255255 | 255.255.0.0 (/16) | Redes medianas (históricas) |

| C | 192.0.0.0 | 223255255255 | 255.255.255.0 (/24) | Redes pequeñas (históricas) |

| D | 224.0.0.0 | 239255255255 | N/D | Multidifusión |

| E | 240.0.0.0 | 255255255254 | N/D | Experimental |

Clase A

La red de direcciones IP de clase A se creó para redes muy amplias, como las propias de agencias gubernamentales, de los principales proveedores de telecomunicaciones y de los operadores que conformaban la base de Internet. Esta red abarca desde 1.0.0.0 hasta 126.255.255.255 y utiliza el prefijo /8, por lo que los 8 primeros bits identifican la red, como hemos visto anteriormente. La máscara predeterminada es 255.0.0.0.

Una sola red de clase A podría alojar más de 16 millones de direcciones, por eso, eran adecuadas para los gobiernos, las redes académicas y los sistemas de telecomunicación de gran tamaño que dominaban en los inicios de Internet. Hoy en día, estos bloques enormes no se mantienen en una sola pieza. De hecho, se dividen en subredes más pequeñas para que el enrutamiento sea más eficiente y para simplificar la gestión de las redes.

Clase B

Las redes de direcciones IP de clase B estaban pensadas para organizaciones de tamaño medio, como universidades, grandes compañías o proveedores de servicios de Internet regionales. El rango de direcciones abarca desde 128.0.0.0 a 191.255.255.255 con el prefijo /16. Además, la máscara de subred predeterminada es 255.255.0.0.

Cada bloque de clase B proporciona unas 65.000 direcciones utilizables, que bastan para sistemas internos complejos y es una cantidad que se puede administrar sin problemas. Este equilibrio entre utilidad y facilidad de gestión hizo que la clase B fuera una de las categorías más utilizadas en los primeros años de Internet.

Clase C

Las redes de direcciones IP de clase C se crearon para configuraciones más pequeñas, como las de oficinas, redes residenciales y franquicias. El rango abarca desde 192.0.0.0 hasta 223.255.255.255 y utiliza el prefijo /24 con la máscara predeterminada 255.255.255.0.

Cada bloque de clase C soporta hasta 254 dispositivos. Estas asignaciones más pequeñas eran eficaces en entornos locales y siguen siendo el estándar para redes domésticas y negocios pequeños.

Clase D

Las direcciones IP de clase D se reservan para multidifusión, con la que un emisor envía los mismos datos de streaming a múltiples receptores. Por su parte, la unidifusión envía los datos desde un emisor hasta un solo receptor.

Este rango de direcciones va desde 224.0.0.0 hasta 239.255.255.255. Los dispositivos que quieran participar en una sesión de multidifusión se unen a un grupo de multidifusión y reciben los datos que transmita la fuente. La multidifusión se utiliza para streaming, conferencias y otras aplicaciones en tiempo real que necesitan enviar la misma información a varios puntos de conexiones de manera eficaz.

Clase E

Las IP de clase E abarcan desde 240.0.0.0 hasta 255.255.255.254 y se dedicaron a experimentos e investigaciones. Estas direcciones no se enrutan en la parte pública de Internet; de hecho, la mayoría de los sistemas actuales las ignoran en las comunicaciones normales.

Aunque hay varias propuestas para darle un nuevo propósito a la clase E (240.0.0.0/4) y aliviar el agotamiento de direcciones IPv4, la organización Internet Assigned Numbers Authority (IANA), que gestiona la asignación global de direcciones IP, sigue reservando la clase E para usos experimentales y atípicos.

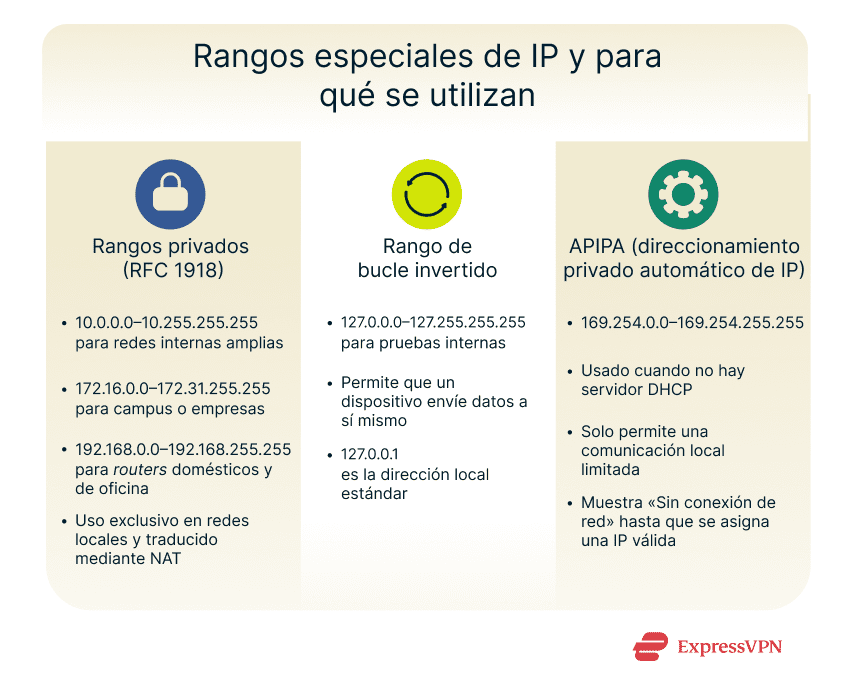

Rangos especiales de direcciones IP

No todas las direcciones IPv4 están destinadas al uso público. De hecho, algunas se reservan para comunicaciones internas, pruebas o configuraciones automáticas. Estos rangos especiales permiten que los dispositivos funcionen y se comuniquen de manera fiable incluso sin acceso directo a la red global de Internet.

Direcciones IP reservadas

Ciertos bloques de direcciones se dedican a redes privadas y no se pueden utilizar en el Internet público. Estas direcciones provienen de las clases tradicionales A, B y C y se definen según RFC 1918.

- 10.0.0.0–10.255.255.255 (rango de la clase A): este bloque se suele dedicar a organizaciones grandes o centros de datos en los que miles de dispositivos comparten la misma red interna. Su tamaño permite que una subred sea más flexible para varios departamentos o divisiones.

- 172.16.0.0–172.31.255.255 (rango de la clase B): este rango es adecuado para redes medianas, como las propias de campus universitarios o empresas grandes. Esta clase equilibra la capacidad y la facilidad de administración, además de soportar las conexiones de decenas de miles de dispositivos.

- 192.168.0.0–192.168.255.255 (rango de la clase C): este rango se utiliza mucho en los routers domésticos y de pequeñas oficinas. Por lo general, direcciones como 192.168.0.1 o 192.168.1.1 son las predeterminadas para las puertas de enlace locales que conectan los dispositivos privados a Internet.

No se puede alcanzar o comunicarse con los dispositivos que usan IP privadas desde Internet. Cuando necesitan acceder a sitios web externos, los routers traducen las direcciones privadas a públicas mediante un proceso llamado traducción de direcciones de red (Network Address Translation (NAT).

Esto permite a muchos dispositivos compartir una sola IP pública, lo que preserva espacio de direcciones mientras se ocultan las direcciones internas.

Direcciones de bucle invertido

El bloque 127.0.0.0–127.255.255.255 se reserva para la llamada interfaz de bucle invertido; se trata de una conexión de red virtual que utiliza un dispositivo para enviarse datos a sí mismo.

La dirección más conocida en este rango es 127.0.0.1, cuyo destino es el mismo dispositivo. Por lo tanto, cualquier dato que se envíe se mantiene en el sistema y no pasa a una red.

Esta configuración permite a los desarrolladores y administradores probar con seguridad distintos programas, servicios y configuraciones de red sin que haya conexiones externas. Por ejemplo, un servidor web que opere en tu propio equipo se puede abrir en un navegador con solo escribir 127.0.0.1.

Direccionamiento privado automático de IP (APIPA)

Si un dispositivo no puede obtener una dirección IP de un servidor de protocolo de configuración dinámica de host (DHCP) (un sistema de redes que suele asignarlas), este generará una para sí mismo en el rango de 169.254.0.0 a 169.254.255.255. Esto se conoce como direccionamiento privado automático de IP o APIPA, por sus siglas en inglés.

APIPA permite a los dispositivos dentro de la misma subred local comunicarse cuando no hay disponible un router o un servidor DHCP. Un ejemplo serían dos equipos conectados al mismo switch o punto de acceso inalámbrico. Estas direcciones se limitan al tráfico local y no pueden llegar a Internet.

Cuando un servidor DHCP vuelve a estar disponible, el dispositivo libera su dirección APIPA y utiliza la asignada por la red. Si el dispositivo no consigue una IP una vez que el servidor DHCP esté disponible, podría mantener la dirección APIPA que se asignó a sí mismo y mostrar el error «Sin acceso a Internet» o «sin conexión de red».

Clases de IP y seguridad en las VPN

La forma en que se organizan las direcciones IP sigue importando para los servicios VPN. De hecho, determina cómo se agrupan los dispositivos, cómo se mueve el tráfico dentro de la red y cómo las direcciones privadas se mantienen separadas del Internet público.

Por qué las VPN dependen de las IP privadas

Cuando un dispositivo se conecta a una VPN, se le asigna una dirección IP privada que solo existe en la red. Esta dirección suele tomarse de los rangos de RFC 1918, cuya ruta no pasa por la parte pública de Internet.

Tras asignarse, la VPN establece un túnel cifrado entre tu dispositivo y el servidor. Todo el tráfico pasa por dicho túnel, lo cual mantiene tu dirección IP real y los datos internos de la red ocultos al cruzar redes públicas.

Por su parte, el servidor se comunica con sitios web externos a través de su propia IP pública. Esta separación entre direcciones privadas y públicas mantiene a los dispositivos de los usuarios fuera de la parte pública de Internet y oculta la estructura interna de la red.

En el caso de muchas configuraciones de VPN corporativas, la segmentación está integrada. Así pues, los administradores pueden asignar distintas subredes a diferentes usuarios, departamentos u oficinas en remoto para después aplicar cortafuegos, sistemas de nombre de dominio (DNS) o reglas de IP permitidas a cada uno de ellos. Esto limita lo que cada segmento puede ver y mantiene los datos confinados en aquellos grupos que deberían tener acceso.

Clases de IP y privacidad en Internet

Las páginas web y los servicios en línea pueden ver la dirección IP pública que utiliza tu conexión. A partir de ella, pueden saber tu ubicación general y qué proveedor de servicios de Internet gestiona el tráfico. Una VPN sustituye esa IP visible por la propia de su servidor; así pues, la página web ve la dirección IP del servidor VPN y no la tuya.

Los rangos de direcciones privadas, que provienen del antiguo modelo de clases de IP, también son fundamentales para mantener la privacidad. Los dispositivos que utilizan estos rangos están conectados a routers o puertas de enlace de las VPN que aplican NAT. Por eso, los sistemas externos no ven la distribución interna y todas las solicitudes parecen provenir del punto de conexión público de la VPN.

Las VPN modernas aumentan la protección al rotar las direcciones IP de sus servidores, lo cual evita las fugas de DNS e IPv6 y bloquea cualquier ruta de respaldo que pudiera exponer la ubicación real del usuario. En la práctica, las VPN se «colocan» sobre la parte pública de Internet en forma de capa de red privada con el fin de proteger los datos y la identidad mientras el tráfico pasa por la red. Este tipo de protección a nivel de red va en línea con los estándares de seguridad de red que utilizan las organizaciones actuales.

Las subredes y su relación con las clases de IP

La estructura por clases permitía que la asignación de las direcciones fuera predecible, pero también inflexible. Por ejemplo, si una organización necesitaba 500 direcciones IP, no podía usar una dirección de clase C, ya que solo dispondría de 254 direcciones. En su lugar, tenía que elegir una IP de clase B con 65.000 direcciones, por lo que jamás utilizaría 64.500 de ellas.

Las subredes se crearon para que los límites rígidos de las clases se volvieran más flexibles. Así pues, las subredes, en lugar de tratar a toda la clase A o B como un bloque único, permiten a los administradores dividirlas en segmentos lógicos más pequeños, cada uno con su propio rango de direcciones IP y de reglas de enrutamiento interno. Después, estas redes más pequeñas (subredes) se pueden redirigir y proteger de manera independiente, lo que aumenta la eficiencia y el control.

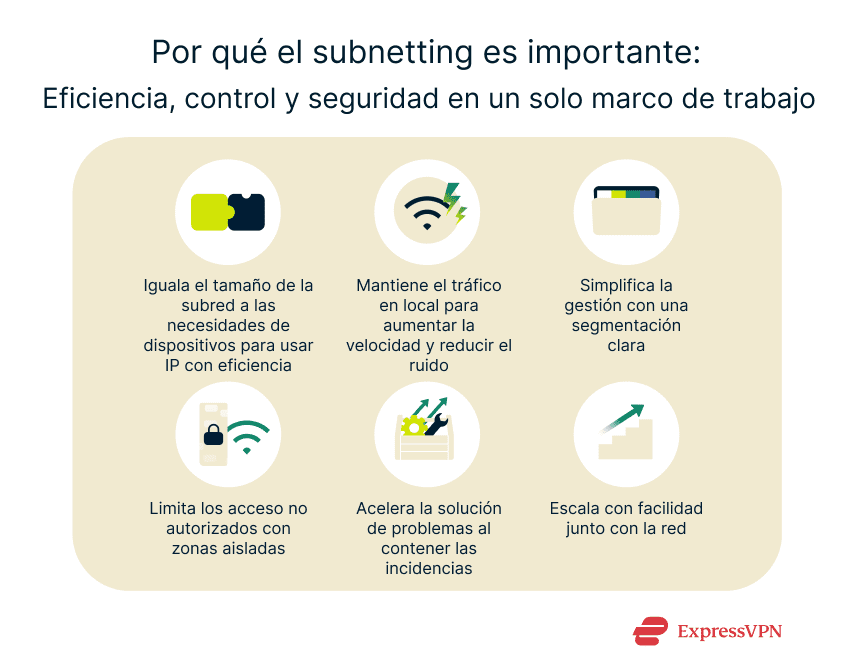

¿Qué es el subnetting?

El subnetting es la división de una red de IP en partes estructuradas más pequeñas. Cada subred opera de manera independiente dentro de la red principal y se conecta a otras subredes a través de un router o una puerta de enlace.

Las subredes toman fragmentos de la porción del anfitrión en una dirección IP y los utilizan para ampliar la porción de la red. De esta forma, se define la cantidad de subredes que existen y cuántos dispositivos puede soportar cada una.

Digamos que una compañía tiene el bloque 172.16.0.0/16. Puede dividirlo en varias redes /24, cada una con espacio para 254 dispositivos. El espacio de direcciones no crece; de hecho, se reduce de manera casi anecdótica al introducir una nueva dirección de red y difusión a cada red. Esta división simplifica el proceso de enrutamiento y permite que las políticas de seguridad se apliquen con más facilidad.

Subred vs. máscara de subred

Los términos «subred» y «máscara de subred» están relacionados, pero su propósito varía:

- Máscara de subred: la máscara de subred es el mecanismo que permite el subnetting o división de red. Es un patrón de 32 bits que indica al dispositivo qué parte de una dirección IP se refiere a la red y qué parte al anfitrión.

- Los bits establecidos como 1 señalan la porción de la red.

- Los bits establecidos como 0 marcan la porción del anfitrión.

Cuando un dispositivo compara su propia IP con una máscara de subred, sabe si otra dirección forma parte de la misma subred o si debe redirigirse fuera de ella.

- Subred: una subred es el resultado del enmascaramiento de la subred. Se trata de un segmento más pequeño e independiente que proviene de una red de IP más grande. Cada subred tiene su propio rango de direcciones, su dirección de difusión y, a menudo, sus propias reglas de acceso o enrutamiento. Además, define el punto lógico donde termina una red y empieza otra.

El mismo formato sirve para redes de distintos tamaños. Una máscara de /24 (255.255.255.0) ofrece un total de 256 direcciones, de las cuales los anfitriones pueden utilizar 254, tras reservar una para la red y otra para la difusión. Una máscara de /25 (255.255.255.128) divide ese rango en dos subredes de 128 direcciones cada una, lo que permite a los anfitriones usar 126 direcciones por subred.

Esta capacidad de redefinir los límites de manera dinámica es lo que hace que el subnetting sea tan potente.

Objetivo y ventajas del subnetting

El subnetting o división de red dota de eficiencia a las operaciones y ofrece ventajas de seguridad, entre las que se incluyen:

- Uso eficiente de las direcciones: el tamaño de las subredes puede encajar con el número de dispositivos en cada segmento, lo cual impide que porciones de espacio de direcciones más grandes queden inutilizadas.

- Rendimiento: el tráfico local se mantiene dentro de su propia subred, por lo que el ruido de la difusión disminuye y el enrutamiento es más ligero.

- Administración: dividir una red por objetivos (como separar los miembros de una oficina, la wifi de invitados y los servidores) facilita la organización y la supervisión.

- Seguridad: el tráfico entre subredes se puede controlar. Los cortafuegos o las puertas de enlace de las VPN pueden evitar que las amenazas se propaguen más allá de la zona de aparición.

- Solución de problemas: si hay incidencias, estas solo afectan a la subred, es decir, el resto de la red opera con normalidad.

- Escalabilidad: se pueden añadir subredes más adelante o fusionarlas cuando la red crezca.

Ejemplos prácticos de subnetting

- Segmentación corporativa: una compañía que utilice un bloque 172.16.0.0./16 puede dividirlo en varias subredes de /24, como 172.16.0/24, 172.16.2.0/24 y así sucesivamente, lo que asignaría a cada departamento su propio rango de direcciones y política de cortafuegos. Por su parte, un proveedor de servicios de Internet (ISP) con una red 172.16.0.0/16 puede asignar 172.16.1.0/24, 172.16.2.0/24 y otros rangos similares a sus clientes.

- Redes domésticas y de oficinas pequeñas: la mayoría de los routers de consumo utilizan 192.168.1.0/24 de manera predeterminada, lo cual permite hasta 254 dispositivos conectados en el rango 192.168.1.2–192.168.1.253. Una máscara de /25 (255.255.255.128) se puede usar para dividir dicho espacio en dos subredes más pequeñas de 126 anfitriones cada una, por ejemplo, para separar los dispositivos de trabajo de las conexiones para invitados. Los usuarios que necesiten direcciones locales fijas para impresoras o servidores pueden configurar una IP fija o estática mediante la configuración del router.

- Segmentación en las VPN: las VPN empresariales y de código abierto pueden asignar subredes únicas a distintos grupos, sitios web o usuarios. Esto permite a los administradores aplicar reglas de cortafuegos distintas a cada red, lo cual mantiene el tráfico aislado y facilita la redirección dentro del túnel VPN.

¿Las clases de IP siguen siendo importantes?

El sistema por clases facilitó la organización de las primeras redes, pero ya no se utiliza para asignar direcciones. De hecho, solo ayuda a comprender cómo se estructura IPv4, no para el enrutamiento o la distribución actual.

Inconvenientes del sistema por clases

El direccionamiento por clases se implementó con facilidad, pero malgastaba mucho espacio. Los rangos fijos funcionaban cuando Internet era pequeño, pero pronto se toparon con límites conforme las redes crecieron.

Los bloques grandes de direcciones se asignaban a las primeras redes gubernamentales, académicas y corporativas, mientras que las organizaciones más pequeñas dependían del rango limitado de la clase C. Puesto que cada red de clase C solo soportaba unos 250 anfitriones, muchas redes pequeñas se quedaron sin direcciones en poco tiempo.

La tablas de enrutamiento (listas que indican a los routers dónde enviar el tráfico) también se sobrecargaron, ya que cada bloque de red tenía que registrarse por separado, aun a pesar de que gran parte del espacio de direcciones no se utilizaba.

Transición a un direccionamiento sin clases (CIDR)

Para resolver los problemas de las limitaciones, Internet pasó en la década de 1990 al enrutamiento entre dominios sin clases (Classless Inter-Domain Routing o CIDR). CIDR elimina los límites de las clases fijas y permite que los bloques de direcciones se definan solo por la longitud del prefijo, por ejemplo, 192.0.2.0/23.

Así pues, las organizaciones pueden recibir bloques de direcciones cuyo tamaño se ajuste más a sus necesidades. A su vez, los ISP pueden agrupar varias redes más pequeñas en una sola entrada de enrutamiento a través de la agregación de rutas.

CIDR también permitió que los bloques de direcciones pudieran crecer o reducirse de manera flexible sin depender de los límites de las antiguas clases A, B y C. Esto es posible porque gracias a CIDR las redes pueden usar una longitud de prefijo variable en lugar de tamaños de clase fijos. Cada bloque podría definirse con cualquier valor de prefijo como, por ejemplo, /22 para 1000 direcciones o /30 solo para 4. Este método, conocido como división de red de longitud variable, permitió a las organizaciones asignar el espacio de direcciones que encajase con sus necesidades reales en lugar de desperdiciar direcciones sin usar.

Hoy en día, la notación con CIDR se utiliza de manera universal, tanto en el direccionamiento con IPv4 como con IPv6. Aunque el término «clase» sigue apareciendo en la actualidad en algunos contextos históricos y educativos, las prácticas de enrutamiento y asignación modernas se basan totalmente en el direccionamiento con CIDR.

IPv6 y el futuro del direccionamiento

CIDR sirvió para alargar la vida de IPv4, pero como hemos visto antes, el espacio de 32 bits terminó agotándose igualmente. IPv6 se creó precisamente para resolver este problema y gestionar el tamaño actual de Internet. IPv6 utiliza direcciones de 128 bits, por lo que ofrece tantas combinaciones que agotarlas ya no es una preocupación.

El direccionamiento con IPv6 se creó como un modelo jerárquico y sin clases. Las redes se pueden dividir o combinar de cualquier forma que satisfaga las necesidades de enrutamiento, ya sean las de un proveedor a nivel global o un sistema local pequeño.

Además, añade funciones que IPv4 no tenía, como la configuración automática de direcciones y su propio protocolo de seguridad de Internet (IPsec). A su vez, IPv6 utiliza la multidifusión para enviar mensajes de red solo a los dispositivos necesarios en lugar de hacerlo a todos aquellos conectados a la red. Así pues, el proceso es más rápido y evita el tráfico innecesario.

Preguntas frecuentes sobre las clases de IP

¿Cuáles son las 5 clases de IP?

Las direcciones de IPv4 se dividieron originalmente en 5 categorías: clase A, B, C, D y E. Las clases A, B y C eran compatibles con redes de distintos tamaños, mientras que la clase D se utilizaba para multidifusión y la clase E se reservaba para investigaciones y pruebas. Cada clase determinaba cuántas redes y anfitriones podría haber dentro del rango.

¿Qué son las IP privadas?

Las direcciones IP privadas son bloques reservados para el uso en redes internas. Se definen mediante las solicitudes de comentarios (RFC en inglés) 1918 e incluyen 10.0.0.0/8, 172.16.0.0/12 y 192.168.0.0/16. No es posible alcanzar o comunicarse con estas direcciones en la parte pública de Internet. De hecho, los routers las traducen a IP públicas mediante la traducción de direcciones de red (NAT en inglés) cuando los dispositivos se conectan con el exterior.

¿Qué relación tiene el subnetting con las clases de IP?

El subnetting amplía el modelo por clases al dividir una red de IP extensa en segmentos estructurados más pequeños. Ajustar la máscara de subred permite a los administradores controlar cuántas subredes y dispositivos soporta cada segmento. Esta flexibilidad evita que se desaprovechen direcciones y mejora la organización y la seguridad de la red.

¿Por qué son importantes las clases de IP?

El sistema de clases original definió la forma en que las redes IPv4 se organizaban y abrió el camino al subnetting o división de red, a la traducción de direcciones de red (NAT) y al direccionamiento privado. Aunque este sistema se ha reemplazado por el direccionamiento sin clases, comprender las clases permite entender la lógica del diseño de redes moderno.

¿Se siguen usando las clases de IP?

Ya no. Las redes modernas utilizan el enrutamiento entre dominios sin clases (CIDR), que asigna las direcciones por longitud de prefijo y no por clases fijas.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN