Explicación del acceso a la red de confianza cero (ZTNA)

A medida que evolucionan el trabajo remoto, los servicios en la nube y las ciberamenazas, los modelos tradicionales de seguridad de red ya no son suficientes. El acceso a la red de confianza cero (ZTNA) ofrece un nuevo enfoque para proteger los entornos digitales, diseñado para hacer frente a los retos que plantea un entorno sin perímetro.

Esta guía explica qué es el ZTNA, cómo funciona y por qué se está convirtiendo en la piedra angular de las estrategias de seguridad modernas.

Nota: ExpressVPN es una herramienta de privacidad para consumidores que tiene un propósito diferente al de una estructura empresarial como la arquitectura de confianza cero. Tratamos este tema para ayudar a los lectores a comprender su papel en el panorama general de la ciberseguridad.

¿Qué es una red de confianza cero?

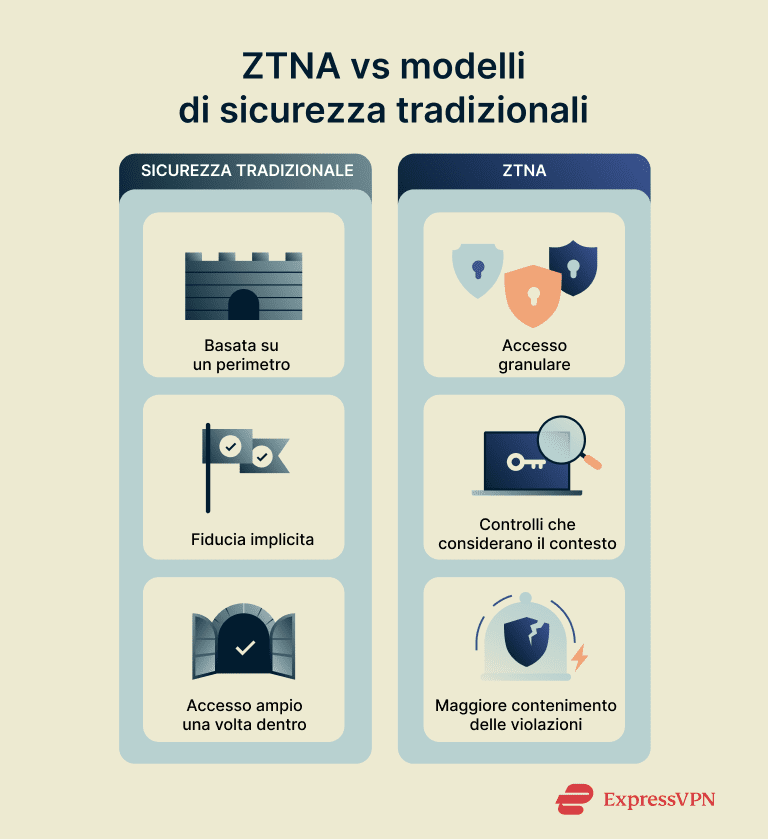

Una red de confianza cero es un enfoque moderno de la ciberseguridad que funciona según el principio de "no confíes nunca, verifica siempre" Para entender por qué se considera innovador, es útil compararlo con los modelos tradicionales de seguridad de red.

Los modelos de seguridad tradicionales suelen basarse en un perímetro de red bien definido. Una vez que los usuarios o dispositivos se encuentran dentro de ese perímetro, por lo general se les considera de confianza de forma predeterminada y se les concede un amplio acceso a los recursos de la red.

Por el contrario, una red de confianza cero parte de la base de que no se debe confiar automáticamente en ningún usuario o dispositivo, ya sea dentro o fuera del perímetro. Cada solicitud de acceso se verifica minuciosamente en función de la identidad, el estado de seguridad del dispositivo, la ubicación y otros factores contextuales. Incluso después de una autenticación exitosa, a los usuarios solo se les concede el acceso mínimo necesario para realizar sus tareas específicas. Este enfoque ayuda a limitar el daño potencial de las credenciales o dispositivos comprometidos.

Una red de acceso de confianza cero es una parte fundamental de la arquitectura de confianza cero más amplia que guía las estrategias modernas de ciberseguridad.

Por qué es importante el modelo "zero trust” en la ciberseguridad moderna

Los modelos de seguridad tradicionales basados en el perímetro, como el control de acceso a la red (NAC), se crearon en una época en la que los usuarios y las aplicaciones residían principalmente dentro de una red corporativa controlada. Hoy en día, sin embargo, los usuarios, los dispositivos y las cargas de trabajo suelen estar repartidos entre entornos en la nube, ubicaciones remotas y redes de terceros, por lo que confiar en un límite de red central ya no proporciona una protección eficaz.

El hecho de que los modelos tradicionales de seguridad de red confíen implícitamente en cualquier persona dentro de la red también crea amplias superficies de ataque vulnerables a credenciales comprometidas y amenazas internas. A medida que los ataques se vuelven más sofisticados y las infraestructuras más fragmentadas, las empresas necesitan un nuevo modelo de seguridad que no se base únicamente en la ubicación o las credenciales.

La seguridad de confianza cero aborda directamente estas debilidades. En lugar de dar por sentado que todo lo que hay dentro de la red es seguro, verifica cada conexión de forma individual. Esto lo hace más adecuado para un entorno de seguridad sin perímetro, en el que los usuarios, los dispositivos y las aplicaciones ya no están confinados a una única red segura.

Cómo funciona ZTNA: componentes principales y flujo

El modelo ZTNA se basa en una combinación de principios arquitectónicos y componentes interconectados para proporcionar un acceso seguro y basado en políticas a las aplicaciones.

Principios básicos del ZTNA

El ZTNA opera según tres principios fundamentales:

- No confíes nunca, verifica siempre: No se confía implícitamente en ningún usuario, dispositivo o ubicación de red. Cada solicitud de acceso se evalúa de forma dinámica, utilizando la identidad, la postura del dispositivo, la ubicación y otras señales contextuales.

- Acceso con privilegios mínimos: A los usuarios solo se les concede acceso a las aplicaciones o recursos específicos necesarios para su rol.

- Verificación continua: La confianza no se concede de forma indefinida. Las soluciones ZTNA supervisan continuamente las sesiones y reevalúan las condiciones de acceso. Si los niveles de riesgo cambian, el acceso puede revocarse en tiempo real.

Componentes de una solución ZTNA

Una implementación completa del ZTNA suele incluir los siguientes componentes que funcionan conjuntamente:

- Proveedor de identidad: El ZTNA se integra con sistemas de gestión de identidades y accesos empresariales, como Azure AD u Okta, para autenticar a los usuarios. Esto garantiza que el acceso esté vinculado a una identidad verificada y admite controles de acceso basados en la identidad, como la autenticación multifactorial (MFA) y la biometría, a la vez que permite la autorización basada en roles.

- Evaluación del estado de seguridad del dispositivo: antes de conceder el acceso, ZTNA evalúa el estado de seguridad del dispositivo que se conecta. Esto puede incluir la versión del sistema operativo, el nivel de parcheo, la presencia de protección para puntos finales y otros indicadores de riesgo. A los dispositivos que no cumplen los requisitos de la política se les deniega el acceso o se les conceden privilegios limitados.

- Puntos de decisión y aplicación de políticas: Estos incluyen tanto el motor de control de acceso, que evalúa las solicitudes de acceso en función de la identidad, la postura del dispositivo y el contexto, como el punto de aplicación de políticas, que aplica esas decisiones en tiempo real. Juntos, determinan si un usuario puede acceder a aplicaciones específicas y de qué manera.

- Microsegmentación y proxy de aplicaciones: el ZTNA solo te da acceso a aplicaciones específicas y las mantiene ocultas de Internet y de cualquier persona no autorizada, lo que reduce las posibilidades de sufrir un ataque. Esto se hace mediante conexiones de solo salida y una estricta segmentación de la red a nivel de aplicación. Este enfoque respalda las estrategias de protección de datos de confianza cero al limitar la exposición y controlar estrictamente el acceso a los recursos confidenciales.

- Supervisión continua y telemetría: Las soluciones ZTNA supervisan las sesiones activas para detectar problemas como comportamientos sospechosos, dispositivos comprometidos o infracciones de políticas. Si los niveles de riesgo cambian, el acceso se puede ajustar o revocar en el acto. Los datos recopilados suelen enviarse a herramientas de seguridad más amplias, como plataformas de gestión de información y eventos de seguridad (SIEM) o de detección y respuesta ampliadas (XDR), para su posterior análisis.

En conjunto, estos componentes forman un ciclo de control: autenticar, evaluar, conectar, supervisar y reevaluar. Este proceso garantiza que el acceso se controle de forma dinámica y se ajuste al riesgo en tiempo real.

ZTNA dentro de la estructura SASE

El ZTNA se implementa a menudo como un componente clave dentro de una arquitectura más amplia de servicio de acceso seguro (SASE). El SASE combina herramientas de rendimiento y seguridad de red en una sola solución. Está diseñado para la forma en que muchos de vosotros trabajáis hoy en día: de forma remota, desde diferentes dispositivos y utilizando aplicaciones basadas en la nube.

Cómo encaja ZTNA en la estructura SASE

SASE es una arquitectura nativa de la nube que converge funciones de red y seguridad, incluyendo redes de área amplia definidas por software (SD-WAN), puertas de enlace web seguras (SWG), agentes de seguridad de acceso a la nube (CASB), cortafuegos como servicio (FWaaS) y ZTNA, en un único servicio unificado.

En esta estructura, ZTNA gestiona el control de acceso seguro, garantizando que solo los usuarios y dispositivos autenticados y autorizados puedan acceder a aplicaciones o recursos específicos. Otros componentes de SASE se centran en proteger el tráfico web, filtrar contenidos o aplicar políticas de red más amplias.

ZTNA vs. VPN corporativas

Las redes privadas virtuales (VPN) corporativas (diferentes de las VPN para consumidores como ExpressVPN) han sido un estándar fiable durante décadas. Son relativamente fáciles de implementar, compatibles con una amplia gama de dispositivos y familiares para la mayoría de los empleados. A menudo son una opción rentable para las empresas más pequeñas y siguen siendo muy adecuadas para situaciones en las que los usuarios necesitan un amplio acceso a la red, como el personal de TI que gestiona la infraestructura o los empleados que trabajan con sistemas heredados que no se pueden segmentar fácilmente en aplicaciones individuales.

Al mismo tiempo, las VPN corporativas dirigen el tráfico a través de puertas de enlace centralizadas, lo que puede introducir latencia, especialmente cuando accedes a aplicaciones basadas en la nube o Software como Servicio (SaaS) fuera de la red corporativa. Por lo general, también conceden un amplio acceso a la red una vez que el usuario ha sido autenticado, lo que puede aumentar la exposición si un dispositivo o una credencial se ven comprometidos. Las organizaciones a veces mitigan estos riesgos con métodos como las listas blancas de IP o la segmentación de la red, pero estos pueden ser difíciles de escalar.

ZTNA aborda el acceso remoto de forma diferente. En lugar de conectar a los usuarios a toda una red, los conecta directamente a aplicaciones específicas a través de intermediarios de acceso basados en la nube o en local. Esto puede mejorar el rendimiento al acceder a recursos distribuidos y proporciona un control de acceso más granular al aplicar políticas basadas en la identidad del usuario y la postura del dispositivo. Las soluciones ZTNA también suelen ser más escalables, ya que los modelos basados en la nube permiten que las políticas y las inspecciones sigan a los usuarios y las cargas de trabajo dondequiera que se encuentren.

En la práctica, muchas organizaciones utilizan una combinación de ambas: VPN para aplicaciones heredadas y necesidades de acceso completo a la red, y ZTNA para entornos modernos basados en la nube, donde la escalabilidad y el control granular son prioridades.

ZTNA vs. Control de acceso a la red (NAC)

ZTNA y NAC gestionan el acceso a tus sistemas, pero difieren significativamente en cómo y cuándo aplican el control.

El NAC comprueba los dispositivos cuando se conectan por primera vez a la red, a menudo utilizando agentes o hardware local. Una vez que un dispositivo pasa la comprobación, normalmente se le concede un acceso amplio. Aunque NAC puede intentar supervisar o restringir el comportamiento del dispositivo después de que se haya concedido este acceso inicial, este control continuo suele ser limitado. Esto puede ser arriesgado si el dispositivo o el usuario se ven comprometidos después de la comprobación inicial.

El NAC también es más difícil de configurar y escalar, especialmente en oficinas remotas o entornos en la nube, ya que a menudo depende de hardware o software vinculado a redes específicas, lo que dificulta la aplicación coherente de las políticas en ubicaciones diversas o basadas en la nube.

Por otro lado, el ZTNA se centra en aplicaciones individuales en lugar de en toda la red. El acceso se basa en quién es el usuario y si tu dispositivo es de confianza. Es más preciso y fácil de gestionar en la nube.

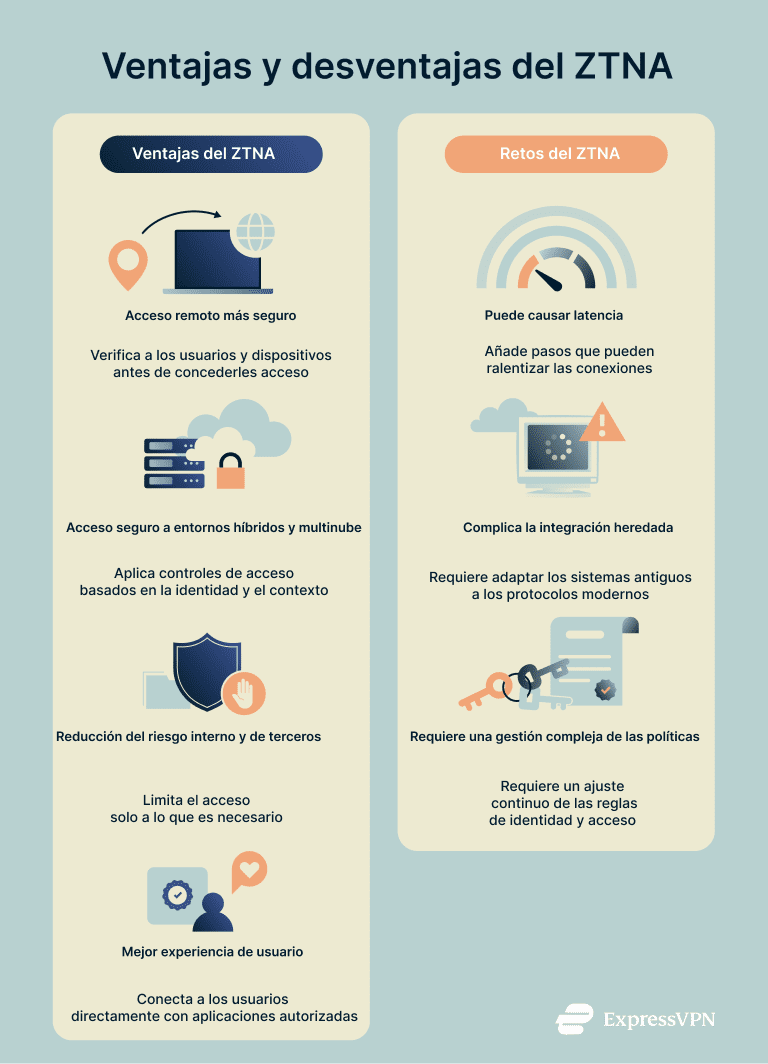

Ventajas de implementar el ZTNA

Cuando se integra en una estrategia más amplia de implementación de confianza cero, el ZTNA respalda varios de los siete pilares de la seguridad de confianza cero, lo que ofrece ventajas como:

Seguridad mejorada para el acceso remoto

El ZTNA protege el acceso remoto verificando tanto la identidad del usuario como el estado del dispositivo antes de conceder cualquier acceso. En lugar de confiar en una ubicación de red, el ZTNA evalúa continuamente el riesgo de la sesión en tiempo real, lo que reduce la posibilidad de entradas no autorizadas desde terminales comprometidos o que no cumplen con las normas.

Acceso seguro a entornos multinube e híbridos

El ZTNA funciona independientemente de la ubicación de la red, lo que lo hace ideal para entornos que abarcan servicios en la nube, infraestructura local y personal remoto. El acceso se rige por políticas dinámicas vinculadas a la identidad del usuario, la postura del dispositivo y el contexto, lo que permite una aplicación coherente en diversos entornos.

Reducción del riesgo de terceros y de información privilegiada

El ZTNA aplica el acceso con privilegios mínimos, lo que garantiza que los usuarios (incluidos contratistas, proveedores o personal interno) solo puedan acceder a los recursos específicos que necesitan. Esto limita la exposición potencial de cuentas comprometidas o empleados malintencionados al reducir lo que cada usuario puede ver o hacer dentro del entorno.

Mejora de la experiencia del usuario y del rendimiento de las aplicaciones

El ZTNA conecta a los usuarios directamente con las aplicaciones que están autorizados a utilizar, lo que agiliza el acceso y reduce la latencia. Las políticas de seguridad se aplican más cerca de la ubicación del usuario, lo que mejora la capacidad de respuesta y evita los retrasos que conlleva el enrutamiento del tráfico a través de una infraestructura centralizada.

Retos y limitaciones de ZTNA

Aunque el ZTNA ofrece importantes ventajas en materia de seguridad, las organizaciones pueden enfrentarse a algunos retos a la hora de adoptar y gestionar estas soluciones.

Preocupaciones sobre el rendimiento y la latencia

Las comprobaciones de seguridad y la aplicación de políticas ZTNA pueden introducir latencia en ocasiones, especialmente si la solución enruta el tráfico a través de puertas de enlace basadas en la nube o utiliza varios pasos de verificación. Garantizar una experiencia de usuario fluida requiere una arquitectura de red cuidadosa y una optimización para equilibrar la seguridad con el rendimiento.

Integración con sistemas heredados

La integración de ZTNA con la infraestructura heredada existente puede resultar compleja. Es posible que las aplicaciones y los sistemas más antiguos no sean compatibles con la autenticación moderna o requieran una adaptación adicional, lo que dificulta la implementación completa del ZTNA en entornos con pilas tecnológicas diversas u obsoletas.

Identidad y complejidad política

EL ZTNA se basa en gran medida en la verificación detallada de la identidad y la aplicación dinámica de políticas. Crear, gestionar y actualizar continuamente políticas de acceso granulares puede requerir muchos recursos y exige una administración especializada para evitar lagunas o un acceso excesivamente restrictivo.

Casos de uso para el acceso a redes de confianza cero

A continuación, se indican algunas razones habituales por las que las empresas modernas adoptan el modelo ZTNA.

- Protección del acceso para plantillas remotas e híbridas: el ZTNA es ideal para entornos remotos e híbridos porque aplica políticas de acceso basadas en la identidad del usuario, la seguridad del dispositivo y el contexto, lo que garantiza una protección constante independientemente del lugar desde el que se conecten los usuarios o de la ubicación de los recursos.

- Integración de fusiones y adquisiciones y colaboración con socios: el ZTNA acelera la integración de TI tras una fusión y la colaboración con socios al proporcionar un acceso seguro, fácil e instantáneo a las aplicaciones internas sin exponer toda la red.

- Cumplimiento normativo y preparación para auditorías: los controles de acceso granulares y el registro centralizado ayudan a las organizaciones a cumplir las normas de cumplimiento y facilitan las auditorías al mostrar quién ha accedido a qué, cuándo y desde dónde. El ZTNA funciona a la perfección con herramientas de protección de datos basadas en la nube para aplicar estas reglas directamente, lo que garantiza el cumplimiento normativo de tus sistemas en diferentes ubicaciones sin trabajo adicional para los equipos de TI.

Cómo elegir una solución ZTNA

Elegir la solución ZTNA adecuada es fundamental para implementar con éxito la seguridad de confianza cero. Requiere equilibrar las necesidades de seguridad, la complejidad de la implementación y la facilidad de uso, al tiempo que se garantiza que la solución se adapte al entorno y los objetivos de tu empresa.

Criterios de evaluación para proveedores de ZTNA

A la hora de evaluar a los proveedores de ZTNA, ten en cuenta los siguientes factores.

- Opciones de implementación flexibles: Busca una solución que funcione en todas las partes de tu infraestructura, ya sea en la nube, en local o en una combinación de ambas. Debe ser capaz de gestionar diferentes tipos de tráfico de red y adaptarse al crecimiento de tu empresa.

- Compatibilidad con dispositivos: Algunas plataformas requieren la instalación de software en todos los dispositivos de los usuarios, lo que puede suponer un problema si trabajas con contratistas, socios o empleados que utilizan dispositivos personales o no gestionados. Si ese es el caso, asegúrate de que la plataforma admita el acceso basado en navegador o sin agente.

- Compatibilidad con aplicaciones y servicios clave: Comprueba si la solución es compatible con todas las aplicaciones y herramientas que utiliza tu equipo, como aplicaciones web internas, herramientas de escritorio remoto o sistemas para compartir archivos. Un soporte limitado puede ralentizar la adopción y generar soluciones alternativas que debilitan la seguridad.

- Visibilidad y registro: Una buena solución debe mantener registros detallados de quién accedió a qué, cuándo y desde dónde. Esto ayuda con el seguimiento, las auditorías y las investigaciones, y es esencial para cumplir con los requisitos de cumplimiento normativo.

- Escalabilidad y rendimiento: La plataforma debe proporcionar un acceso rápido y fiable a las aplicaciones, independientemente de dónde se encuentren tus usuarios o del crecimiento de tu equipo. Evita las soluciones que se ralentizan con el tiempo o que tienen dificultades para prestar servicio a usuarios de diferentes regiones.

- Profundidad de seguridad: Busca algo más que un simple control de acceso básico. Una solución ZTNA sólida también debe restringir lo que los usuarios pueden ver y hacer en función de su rol y volver a comprobar continuamente si se debe seguir permitiendo el acceso. Se obtienen puntos extra si funciona con otras herramientas de seguridad que ya utilizas para proteger los datos y supervisar el comportamiento de los usuarios.

Señales de alerta a tener en cuenta en las plataformas ZTNA

Debes tener cuidado con las plataformas ZTNA que:

- Dependan excesivamente de la ubicación de la red: Conceder o denegar el acceso basándose principalmente en direcciones IP, segmentos de red o ubicación física significa que la solución no es realmente de confianza cero. El acceso debería depender de la identidad, el estado del dispositivo y el contexto.

- Sean compatibles solo con protocolos o aplicaciones limitados: Si una plataforma solo protege aplicaciones basadas en navegador y no puede gestionar sistemas o protocolos heredados como Secure Shell (SSH) o Remote Desktop Protoccol (RDP) sin soluciones alternativas complejas, es posible que no satisfaga tus necesidades.

- Falta de supervisión de sesiones o verificación continua de la confianza: Las soluciones que solo verifican la identidad al inicio de la sesión y no evalúan el riesgo de forma continua pueden dejar brechas de seguridad que los atacantes podrían aprovechar.

- Requieran la instalación completa del software en todos los dispositivos: Las plataformas que necesitan software en todos los terminales pueden no ser compatibles con dispositivos personales o no gestionados, lo que limita la flexibilidad para terceros o trabajadores remotos.

- Tengan una gestión manual de políticas: Si definir y actualizar las políticas de acceso resulta difícil, lleva mucho tiempo o requiere una codificación personalizada, el sistema puede ser difícil de gestionar a medida que se amplía.

- Proporcionen un registro y una notificación mínimos: Sin registros detallados y visibilidad, la auditoría, el cumplimiento y la respuesta a incidentes resultarán difíciles.

- Creen dependencia de un proveedor: Las plataformas que no se integran fácilmente con tus sistemas de identidad, herramientas de punto final o flujos de trabajo de protección de datos existentes pueden limitar la flexibilidad y aumentar los costes.

Preguntas frecuentes: dudas habituales acerca del acceso a redes de confianza cero

¿Cómo ayuda el ZTNA a una arquitectura de confianza cero?

El acceso a la red de confianza cero (ZTNA) aplica los principios de confianza cero verificando continuamente la identidad del usuario, el estado del dispositivo y el contexto antes de conceder el acceso. Y solo concede acceso a aplicaciones específicas, en lugar de a toda la red. Esto reduce las suposiciones de confianza, limita el movimiento lateral y ayuda a implementar el acceso con privilegios mínimos, que son pilares fundamentales de la seguridad de confianza cero.

¿El ZTNA requiere un agente en cada dispositivo?

Algunas soluciones de acceso a la red de confianza cero (ZTNA) requieren la instalación de un agente o cliente en cada dispositivo para aplicar las políticas de seguridad y verificar el estado del dispositivo, mientras que otras ofrecen opciones sin agente que utilizan controles a nivel de red o acceso basado en el navegador. La necesidad de un agente depende del proveedor específico y del modelo de implementación. Comprender estas diferencias es fundamental a la hora de elegir una solución ZTNA.

¿El ZTNA está sustituyendo a las VPN?

Depende del tipo de red privada virtual (VPN). Las VPN corporativas han sido durante años una forma fiable de proporcionar a los trabajadores remotos un acceso seguro a los sistemas de la empresa, y siguen siendo muy utilizadas. El problema es que la mayoría de las VPN abren un amplio túnel hacia la red, lo que puede suponer un mayor riesgo si un dispositivo o una cuenta se ven comprometidos.

El acceso a la red de confianza cero (ZTNA) toma un camino diferente: comprueba continuamente a los usuarios, los dispositivos y el contexto, y solo permite el acceso a las aplicaciones o recursos específicos que necesitan. Este estilo de "privilegio mínimo" convierte el ZTNA en un paso adelante sólido para un acceso remoto más seguro y flexible, que a menudo funciona junto con las VPN en lugar de sustituirlas por completo.

Dicho esto, no se debe confundir el ZTNA con las VPN para consumidores como ExpressVPN. Las VPN corporativas y el ZTNA suelen solaparse en el uso empresarial, pero las VPN para consumidores cumplen una función completamente diferente, ya que protegen la privacidad, ocultan las direcciones IP y garantizan la seguridad de la navegación en redes Wi-Fi públicas.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN